A Windows 11 elindításakor a Microsoft bejelentette, hogy az operációs rendszer csak a TPM 2.0 biztonsági chipekkel rendelkező számítógépeket támogatja. A Microsoft szerint a TMP 2.0 kulcsfontosságú eleme a Windows Hello és a BitLoker biztonságának. Ez segít a Windows 11-nek jobban megvédeni a felhasználók személyazonosságát és adatait.

Annak érdekében, hogy a felhasználók és a rendszergazdák könnyen kezeljék a TPM-en tárolt adatokat, a Microsoft hozzáadta a TPM Diagnostics nevű eszközt. Ez egy kiegészítő eszköz, ezért használatához először telepítenie kell.

A TPM Diagnostics telepítéséhez és használatához Windows 11 rendszeren kövesse az alábbi utasításokat:

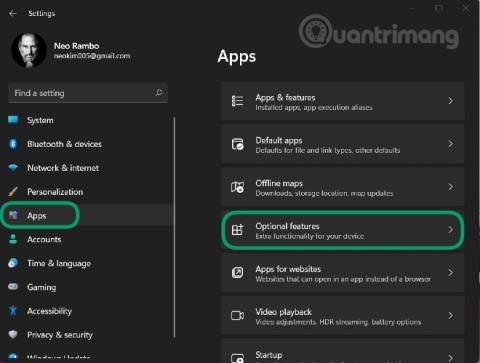

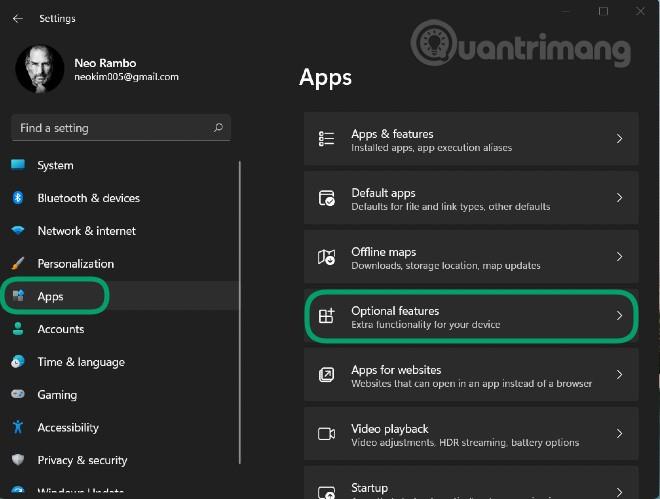

1. lépés : Nyomja meg a Windows + I gombot a Beállítások megnyitásához , majd nyissa meg az Alkalmazások részt a bal sávban

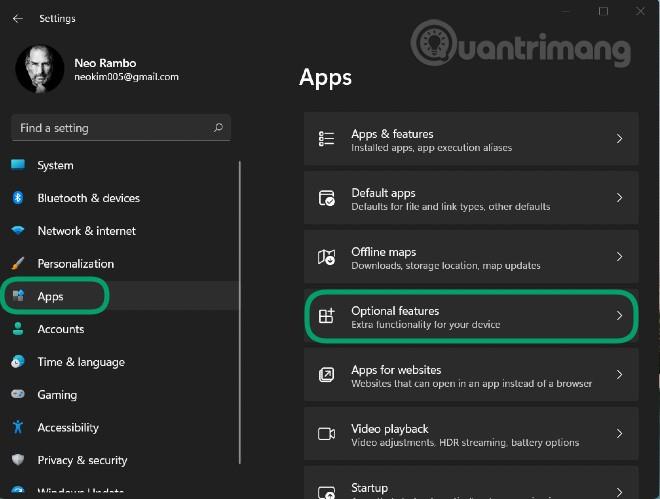

2. lépés : Kattintson az Opcionális szolgáltatások elemre

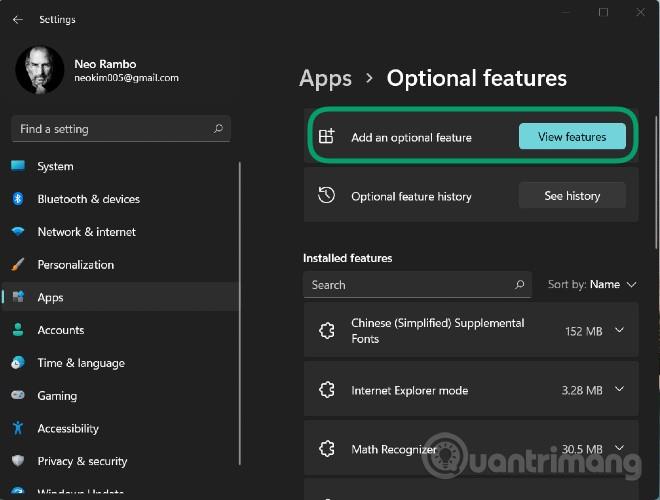

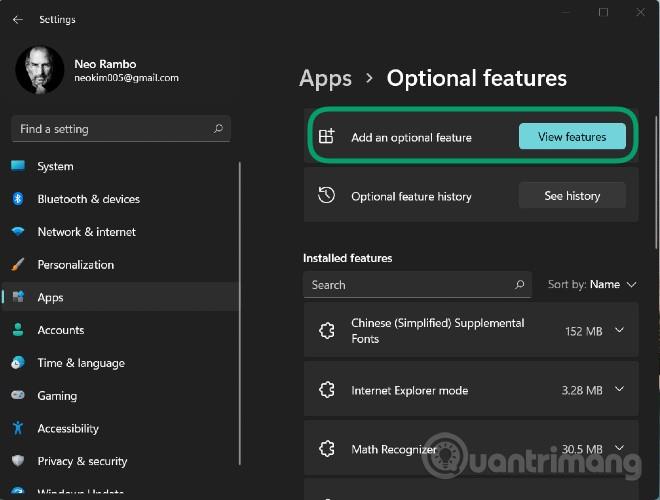

3. lépés : Kattintson a Funkciók megtekintése elemre az Opcionális szolgáltatás hozzáadása részben

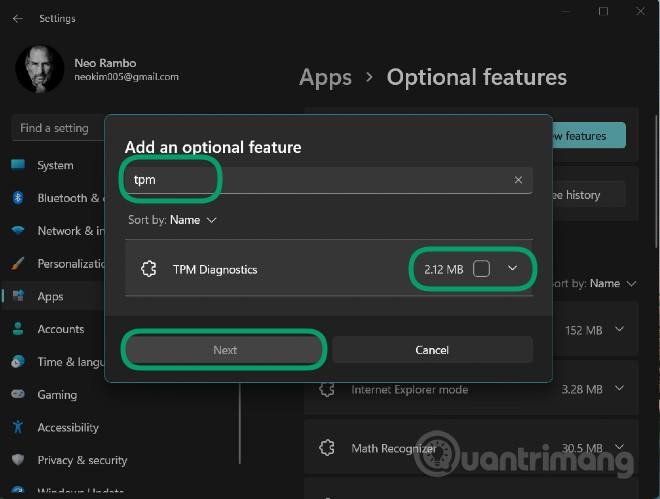

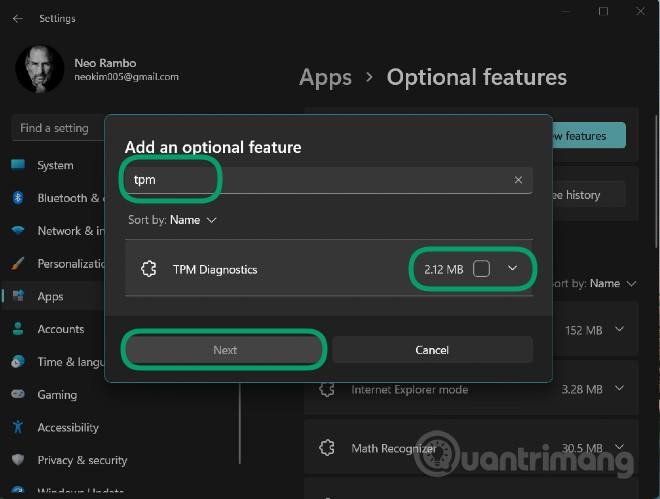

4. lépés : Írja be a tpm kifejezést a keresőmezőbe, majd kattintson a lent látható TPM diagnosztikai eszköz mellett , majd kattintson a Tovább > Telepítés gombra a telepítés megerősítéséhez.

5. lépés : Miután megvárta a rendszer telepítését, használhatja a TPM-diagnosztikát a Windows Terminal (Admin) parancsablakon keresztül (a Parancssor új neve)

6. lépés : Nyomja meg a Windows + X billentyűkombinációt a Power User menü megnyitásához , majd válassza a Windows Terminal (Admin) lehetőséget.

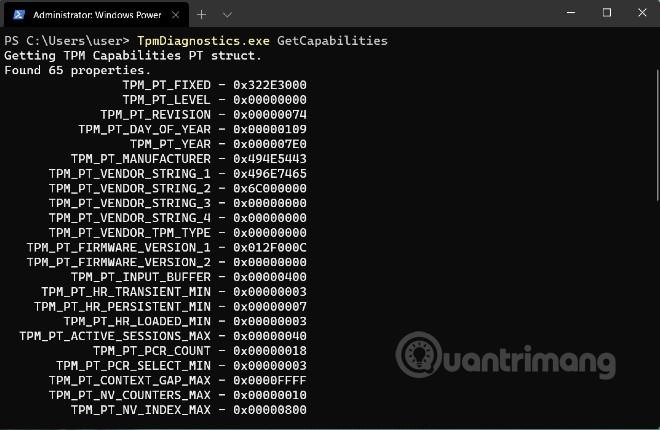

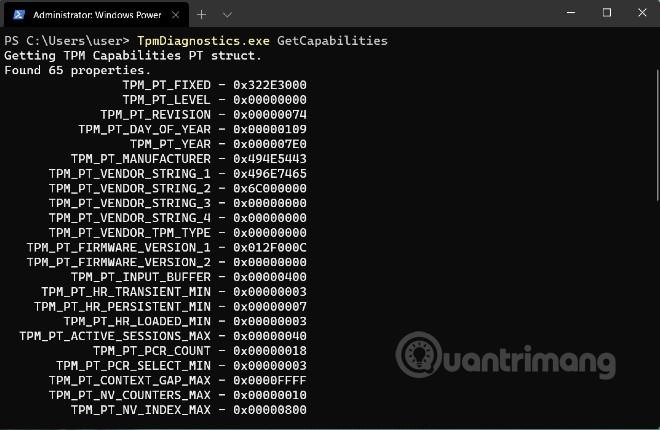

Itt adhatja meg a TPM Diagnostics vezérlőparancsait. Például a TpmDiagnostics.exe GetCapabilities parancs felsorolja a TPM chip képességeit és beállításait a gépén, az alábbiak szerint:

A tárolt biztonsági kulcsok és egyéb információk lekérdezése mellett a TPM Diagnostics segítségével Base64, Hexadecimális és Bináris fájlokat is kódolhat/dekódolhat.

A TPM Diagnostics segítségével sok információt megtudhat a Windows 11 alapvető biztonsági mechanizmusairól. Javasoljuk azonban, hogy ne „babonázzon” túl sokat ezzel a TPM diagnosztikai eszközzel, ha nem érti. Ha helytelenül van konfigurálva, elveszítheti a számítógépen végzett műveletekhez szükséges kulcsokat.

Az alábbiakban felsoroljuk a TPM diagnosztikai eszközben elérhető összes parancsot:

Flags:

PrintHelp ( /h -h )

PromptOnExit ( -x /x )

UseECC ( -ecc /ecc )

UseAes256 ( -aes256 /aes256 )

QuietPrint ( -q /q )

PrintVerbosely ( -v /v )

Use the 'help' command to get more information about a command.

Commands:

TpmInfo:

GetLockoutInfo

IsOwned

PlatformType

CheckFIPS

ReadClock

GetDeviceInformation

IfxRsaKeygenVulnerability

GatherLogs [full directory path]

PssPadding

IsReadyInformation

TpmTask:

MaintenanceTaskStatus

ShowTaskStatus

IsEULAAccepted

ProvisionTpm [force clear] [allow PPI prompt]

TpmProvisioning:

PrepareTPM

CanUseLockoutPolicyClear

CanClearByPolicy

AutoProvisioning:

IsAutoProvisioningEnabled

EnableAutoProvisioning

DisableAutoProvisioning [-o]

EK:

EkInfo

ekchain

EkCertStoreRegistry

GetEkCertFromWeb [-ecc] [cert file]

GetEkCertFromNVR [-ecc] [cert file]

GetEkCertFromReg [-ecc] [ output file ]

GetEk [-ecc] [key file]

CheckEkCertState

InstallEkCertFromWeb

InstallEkCertFromNVR

InstallEkCertThroughCoreProv

EKCertificateURL

WindowsAIK:

InstallWindowsAIK [-skipCert]

WinAikPersistedInTpm

UninstallWindowsAIKCert

GetWindowsAIKCert [cert file]

IsWindowsAIKInstalledInNCrypt

EnrollWindowsAIKCert

GetWindowsAIKPlatformClaim ["fresh"] [output file]

OtherKeys:

PrintPublicInfo [ srk / aik / ek / handle ] [-asBcryptBlob / -RsaKeyBitsOnly / -RsaSymKeyBitsOnly] [-ecc]

TestParms [ SYMCIPHER | RSA ] [ algorithm specific arguments ]

EnumerateKeys

NVStorage:

EnumNVIndexes

DefineIndex [index] [size] [attribute flags]

UndefineIndex [index]

ReadNVIndexPublic [index]

WriteNVIndex [index] [data in hex format | -file filename]

ReadNVIndex [index]

NVSummary

NVBootCounter:

CheckBootCounter

ReadBootCounter [/f]

PCRs:

PrintPcrs

PhysicalPresence:

GetPPTransition

GetPPVersionInfo

GetPPResponse

GetPPRequest

TPMCommandsAndResponses:

CommandCode [hex command code]

ResponseCode [hex response code]

Tracing:

EnableDriverTracing

DisableDriverTracing

FormatTrace [etl file] [output json file]

DRTM:

DescribeMle [MLE Binary File]

Misc:

Help [command name]

DecodeBase64File [file to decode from base 64]

EncodeToBase64File [file to encode]

ReadFileAsHex [file to read]

ConvertBinToHex [file to read] [file to write to]

ConvertHexToBin [file to read] [file to write to]

Hash [hex bytes or raw value to hash]

GetCapabilities