Випущено код експлойту, який ставить під загрозу Windows 10 20H2 і Windows Server 20H2

Дослідник безпеки випустив PoC щодо серйозної вразливості системи безпеки, виявленої в останніх версіях Windows 10 і Windows Server.

За даними Bleeping Computer, уразливість CVE-2021-3166 була вперше виявлена в стеку протоколів HTTP (HTTP.sys), який використовується веб-сервером Windows Internet Information Services (IIS) як обробник протоколу для обробки запитів.

Однак, щоб скористатися цією вразливістю, зловмиснику доведеться надіслати спеціальний пакет на сервери, які все ще використовують уразливий стек протоколів HTTP для обробки пакетів. Однак, на щастя, Microsoft нещодавно виправила цю вразливість у рамках останнього оновлення Patch Tuesday, тому ця вразливість впливає лише на Windows 10 20H2 і Windows Server 20H2.

Оскільки ця помилка може дозволити неавтентифікованому зловмиснику віддалено виконувати довільний код, Microsoft рекомендує організаціям якнайшвидше виправити всі уражені сервери.

Дослідник безпеки Алекс Суше випустив PoC без автоматичного розповсюдження, щоб показати, як загрозливий суб’єкт може використовувати CVE-2021-3166 для здійснення атак на системи та сервери Windows 10 , вразливі до атак.

Зловживаючи уразливістю use-after-free у HTTP.sys, експлойт Souchet може спровокувати атаку на відмову в обслуговуванні (DoS), що призведе до синього екрану смерті (BSoD) у роботі вразливих систем.

Хоча випуск експлойта PoC для цієї вразливості може полегшити кіберзлочинцям розробку власних експлойтів, реальність така, що цю вразливість уже виправлено та випущено Microsoft в оновленнях Windows.10 останніх, що означає, що більшість систем захищені від напади.

Однак, якщо ви не встановили останнє оновлення Windows 10 від Microsoft, зараз саме час це зробити, щоб не стати жертвою будь-яких потенційних атак, які використовують цю вразливість.

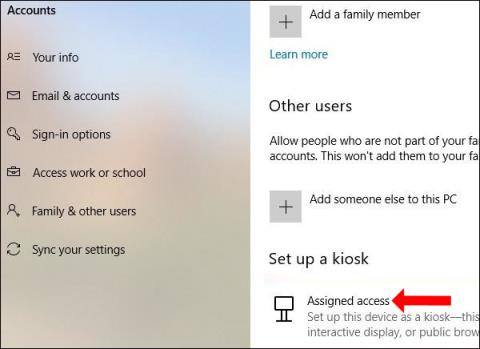

Режим кіоску в Windows 10 — це режим для використання лише 1 програми або доступу лише до 1 веб-сайту з гостьовими користувачами.

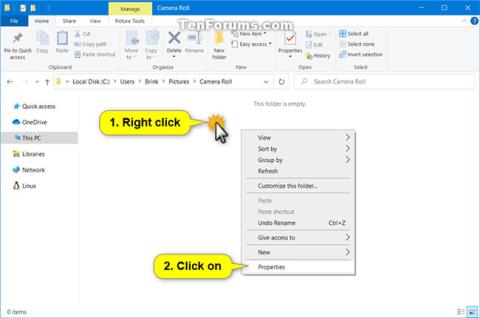

Цей посібник покаже вам, як змінити або відновити стандартне розташування папки Camera Roll у Windows 10.

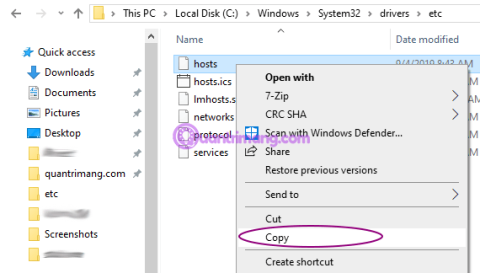

Редагування файлу hosts може призвести до того, що ви не зможете отримати доступ до Інтернету, якщо файл змінено неправильно. Наступна стаття допоможе вам редагувати файл hosts у Windows 10.

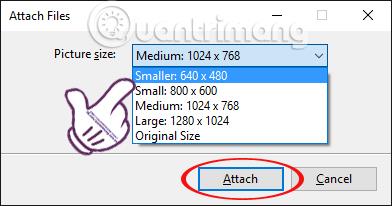

Зменшення розміру та місткості фотографій полегшить вам обмін або надсилання ними будь-кому. Зокрема, у Windows 10 ви можете пакетно змінювати розмір фотографій за допомогою кількох простих кроків.

Якщо вам не потрібно відображати нещодавно відвідані елементи та місця з міркувань безпеки чи конфіденційності, ви можете легко вимкнути це.

Microsoft щойно випустила ювілейне оновлення Windows 10 із багатьма вдосконаленнями та новими функціями. У цьому новому оновленні ви побачите багато змін. Від підтримки стилуса Windows Ink до підтримки розширень браузера Microsoft Edge, меню «Пуск» і Cortana також були значно покращені.

Одне місце для керування багатьма операціями прямо на панелі завдань.

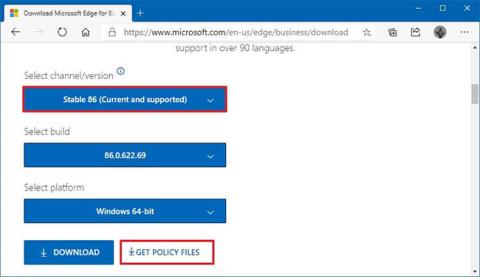

У Windows 10 ви можете завантажити та встановити шаблони групової політики для керування параметрами Microsoft Edge, і цей посібник покаже вам процес.

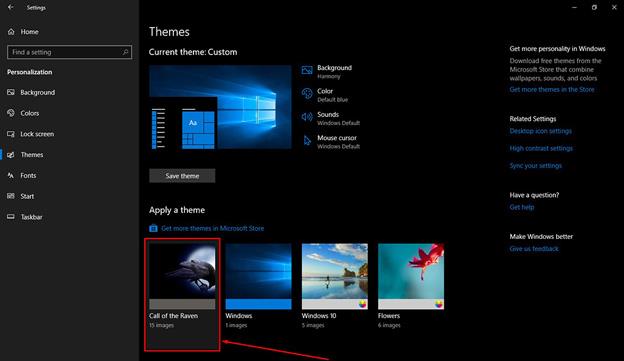

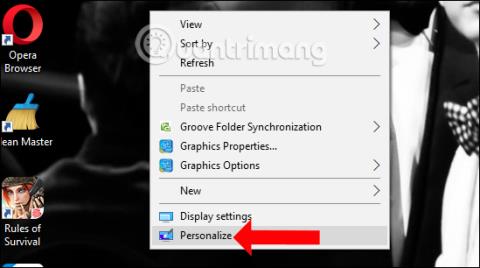

Темний режим — це інтерфейс із темним фоном у Windows 10, який допомагає комп’ютеру економити заряд акумулятора та зменшує вплив на очі користувача.

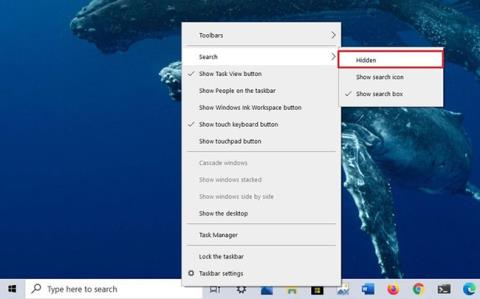

Панель завдань має обмежений простір, і якщо ви регулярно працюєте з кількома програмами, у вас може швидко закінчитися місце, щоб закріпити більше ваших улюблених програм.