Ved lansering av Windows 11 kunngjorde Microsoft at operativsystemet kun ville støtte datamaskiner med TPM 2.0-sikkerhetsbrikker. Ifølge Microsoft er TMP 2.0 en nøkkelkomponent for å gi sikkerhet med Windows Hello og BitLoker. Dette hjelper Windows 11 med å beskytte brukernes identiteter og data bedre.

For å hjelpe brukere og administratorer enkelt å kontrollere data som er lagret på TPM, har Microsoft lagt til et verktøy kalt TPM Diagnostics. Dette er et tilleggsverktøy, så for å bruke det må du først installere det.

Følg disse instruksjonene for å installere og bruke TPM Diagnostics på Windows 11:

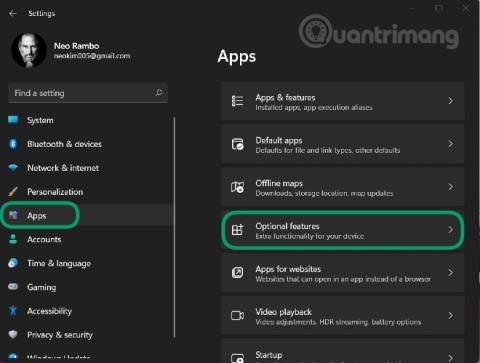

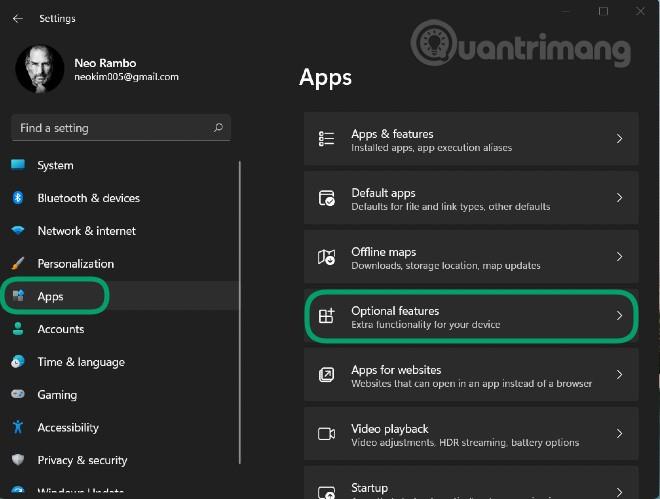

Trinn 1 : Trykk på Windows + I for å åpne Innstillinger , og gå deretter til Apps- delen i venstre bar

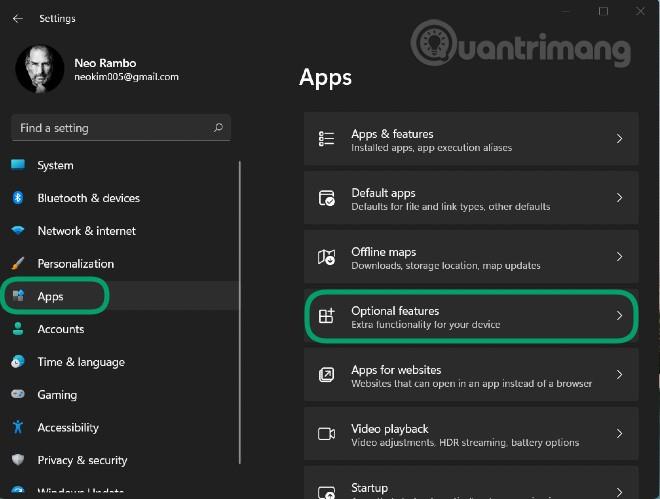

Trinn 2 : Klikk på Valgfrie funksjoner

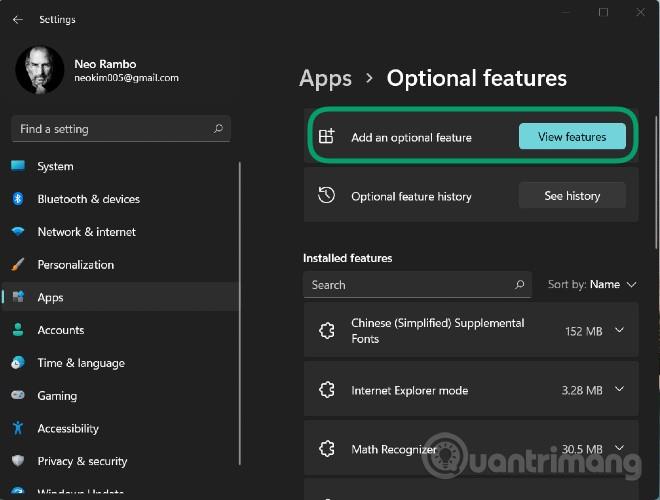

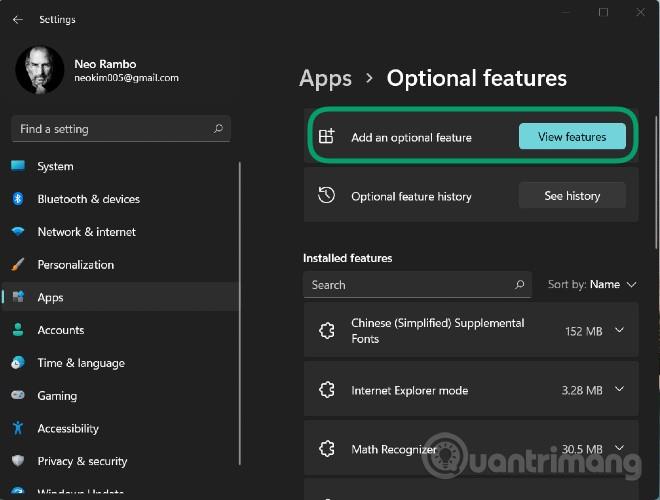

Trinn 3 : Klikk på Vis funksjoner i delen Legg til en valgfri funksjon

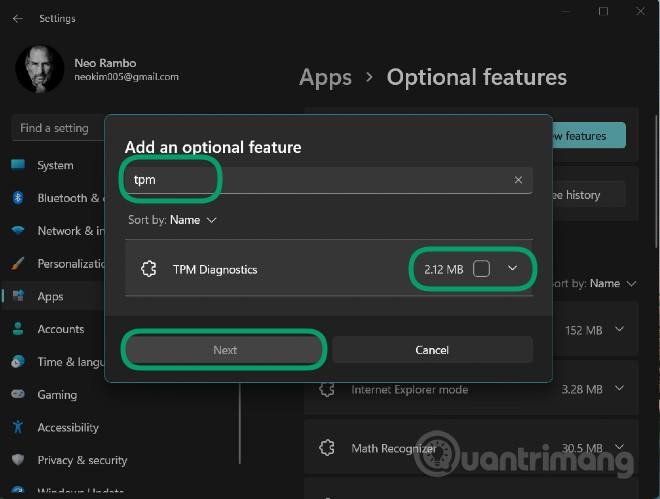

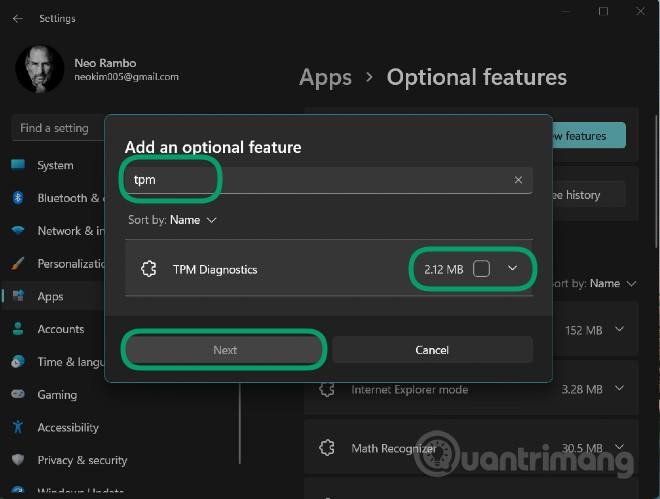

Trinn 4 : Skriv inn tpm i søkeboksen, klikk deretter ved siden av TPM Diagnostics- verktøyet vist nedenfor, og klikk Neste > Installer for å bekrefte installasjonen

Trinn 5 : Etter å ha ventet på at systemet skal installeres, kan du bruke TPM Diagnostics via Windows Terminal (Admin) kommandovinduet (nytt navn på ledeteksten)

Trinn 6 : Trykk Windows + X for å åpne Power User- menyen og velg deretter Windows Terminal (Admin)

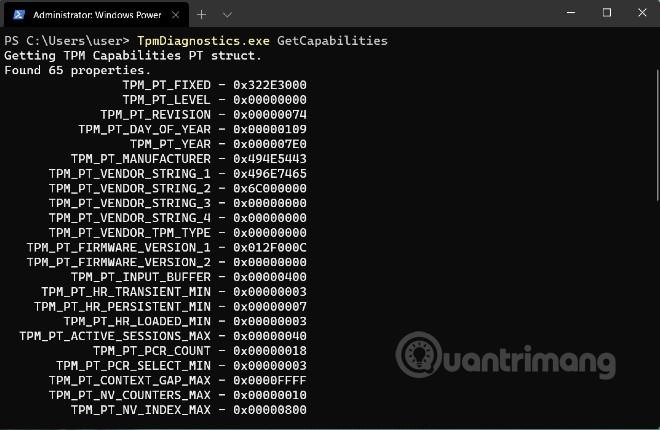

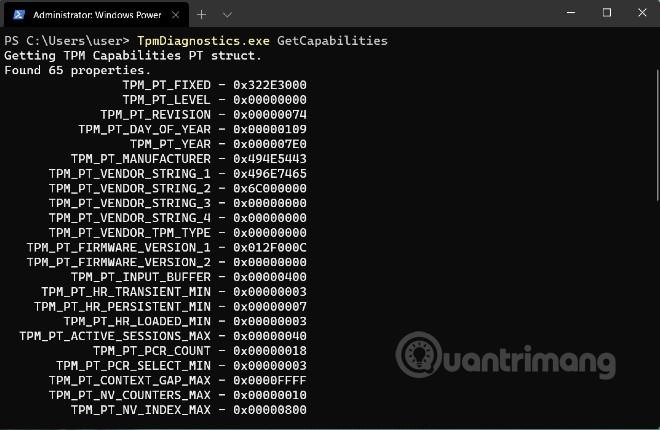

Her kan du legge inn kontrollkommandoer for TPM Diagnostics. For eksempel vil TpmDiagnostics.exe GetCapabilities- kommandoen liste opp egenskapene og innstillingene til TPM-brikken på maskinen din som vist nedenfor:

I tillegg til å spørre etter lagrede sikkerhetsnøkler og annen informasjon, kan du også bruke TPM Diagnostics til å kode/dekode Base64-, heksadesimale og binære filer.

Med TPM Diagnostics kan du lære mye informasjon om den grunnleggende sikkerhetsmekanismen til Windows 11. Vi anbefaler imidlertid at du ikke "dubber" for mye på dette TPM Diagnostics-verktøyet hvis du ikke forstår det. Hvis konfigurert feil, kan du miste nøkler som er nødvendige for operasjoner på datamaskinen.

Nedenfor er en liste over alle kommandoene som er tilgjengelige i TPM Diagnostics-verktøyet:

Flags:

PrintHelp ( /h -h )

PromptOnExit ( -x /x )

UseECC ( -ecc /ecc )

UseAes256 ( -aes256 /aes256 )

QuietPrint ( -q /q )

PrintVerbosely ( -v /v )

Use the 'help' command to get more information about a command.

Commands:

TpmInfo:

GetLockoutInfo

IsOwned

PlatformType

CheckFIPS

ReadClock

GetDeviceInformation

IfxRsaKeygenVulnerability

GatherLogs [full directory path]

PssPadding

IsReadyInformation

TpmTask:

MaintenanceTaskStatus

ShowTaskStatus

IsEULAAccepted

ProvisionTpm [force clear] [allow PPI prompt]

TpmProvisioning:

PrepareTPM

CanUseLockoutPolicyClear

CanClearByPolicy

AutoProvisioning:

IsAutoProvisioningEnabled

EnableAutoProvisioning

DisableAutoProvisioning [-o]

EK:

EkInfo

ekchain

EkCertStoreRegistry

GetEkCertFromWeb [-ecc] [cert file]

GetEkCertFromNVR [-ecc] [cert file]

GetEkCertFromReg [-ecc] [ output file ]

GetEk [-ecc] [key file]

CheckEkCertState

InstallEkCertFromWeb

InstallEkCertFromNVR

InstallEkCertThroughCoreProv

EKCertificateURL

WindowsAIK:

InstallWindowsAIK [-skipCert]

WinAikPersistedInTpm

UninstallWindowsAIKCert

GetWindowsAIKCert [cert file]

IsWindowsAIKInstalledInNCrypt

EnrollWindowsAIKCert

GetWindowsAIKPlatformClaim ["fresh"] [output file]

OtherKeys:

PrintPublicInfo [ srk / aik / ek / handle ] [-asBcryptBlob / -RsaKeyBitsOnly / -RsaSymKeyBitsOnly] [-ecc]

TestParms [ SYMCIPHER | RSA ] [ algorithm specific arguments ]

EnumerateKeys

NVStorage:

EnumNVIndexes

DefineIndex [index] [size] [attribute flags]

UndefineIndex [index]

ReadNVIndexPublic [index]

WriteNVIndex [index] [data in hex format | -file filename]

ReadNVIndex [index]

NVSummary

NVBootCounter:

CheckBootCounter

ReadBootCounter [/f]

PCRs:

PrintPcrs

PhysicalPresence:

GetPPTransition

GetPPVersionInfo

GetPPResponse

GetPPRequest

TPMCommandsAndResponses:

CommandCode [hex command code]

ResponseCode [hex response code]

Tracing:

EnableDriverTracing

DisableDriverTracing

FormatTrace [etl file] [output json file]

DRTM:

DescribeMle [MLE Binary File]

Misc:

Help [command name]

DecodeBase64File [file to decode from base 64]

EncodeToBase64File [file to encode]

ReadFileAsHex [file to read]

ConvertBinToHex [file to read] [file to write to]

ConvertHexToBin [file to read] [file to write to]

Hash [hex bytes or raw value to hash]

GetCapabilities