Da Microsoft ga ut Windows 10 oktober 2018-oppdateringen, la Microsoft stille til en nettverkspakkesniffer i form av en innebygd kommandolinje kalt Pktmon til Windows 10 . Etter det la Microsoft til noen funksjoner til dette verktøyet for å gjøre det enklere for brukere å bruke.

En pakkesporing, eller nettverksanalysator, er et program som lar deg overvåke nettverkstrafikk som går gjennom datamaskinens nettverksenheter ned til det individuelle pakkenivået.

Pktmon: Windows 10s innebygde nettverksovervåkingsverktøy

Da den først ble utgitt, støttet Pktmon bare Event Trace Log-formatet (ETL), et proprietært loggformat laget av Microsoft. Senere la Microsoft til PCAPNG- loggfilstøtte og sanntidsovervåking, som vi vil lære om i denne artikkelen.

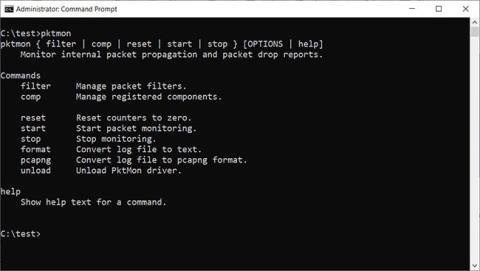

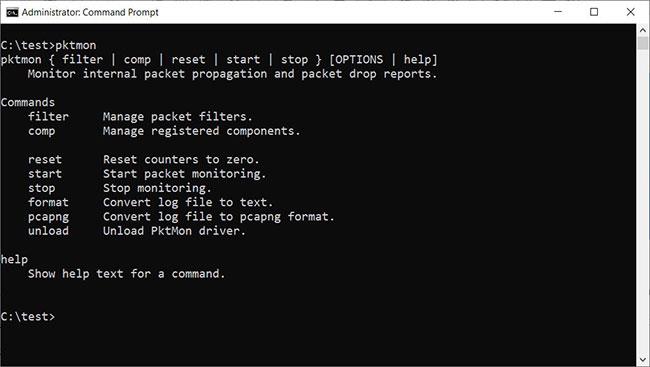

For å bruke Pktmon, må du starte kommandoprompt med administratorrettigheter på Windows 10, fordi programmet krever administratorrettigheter. For å motta instruksjoner om hvordan du bruker programmet, skriv inn pktmon help i ledeteksten .

pktmon hjelpedokumentasjon

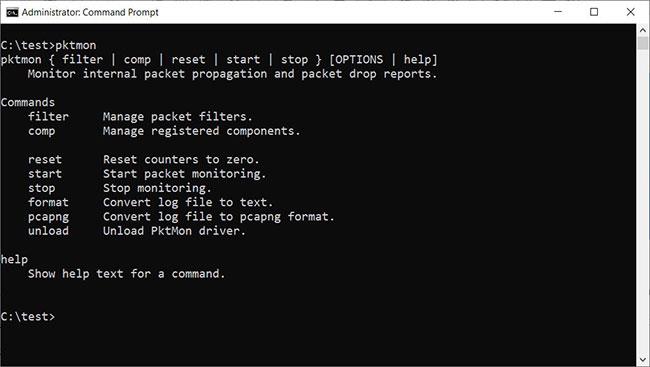

For å få flere hjelpeinstruksjoner om en spesifikk kommando, skriv inn kommandoen pktmon [kommandonavn] help . For å se dokumentasjon om "comp" -kommandoen for eksempel , skriver du inn:

pktmon comp help

Bruk hjelpekommandoen

Du kan bruke hjelp til å se instruksjoner for underkommandoer, for eksempel:

pktmon comp list help

For å bli kjent med Pktmon er det å se opplæringen den mest nyttige måten, så du bør prøve å lære før du faktisk bruker dette verktøyet.

Hvordan bruke Pktmon nettverksovervåkingsverktøy

Sammenlignet med et nettverksovervåkingsverktøy med et grafisk brukergrensesnitt, kan det ta deg lengre tid å venne deg til Pktmons kommandolinjegrensesnitt.

Før du kan overvåke pakker, må du først lage et filter ved å bruke kommandoen pktmon filter add , som spesifiserer trafikken du vil overvåke.

For eksempel kan du overvåke all nettverkstrafikk på nettverket ditt med kommandoen:

pktmon filter add -i 192.168.1.0/24

…eller overvåk DNS- trafikk med:

pktmon filter add -t UDP -p 53

Hvis du ikke har funnet ut hvordan du gjør det, bør du bruke kommandoen pktmon filter add help for å lære hvordan du lager et filter.

I denne artikkelen opprettet forfatteren et filter for å overvåke DNS-trafikk som beskrevet ovenfor. For å se filtrene du har opprettet, skriv inn kommandoen:

pktmon filter list

De opprettede overvåkingsfiltrene er oppført

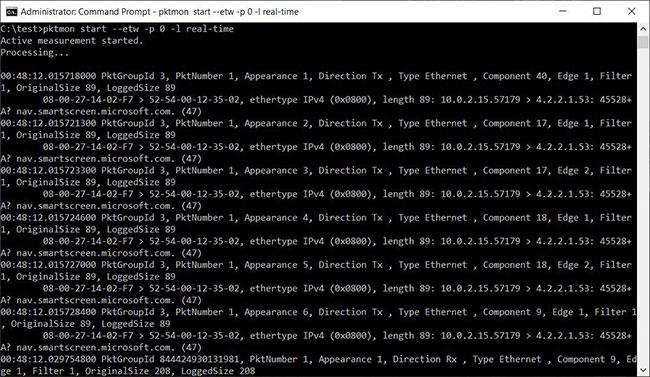

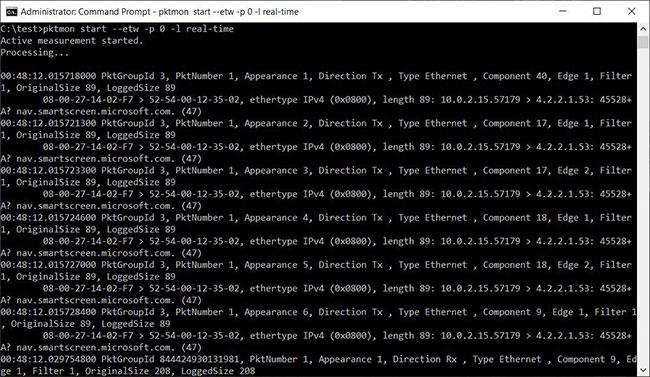

For å begynne å overvåke DNS-trafikk på alle nettverksgrensesnitt og vise aktivitet i sanntid, bruker du følgende kommando:

pktmon start --etw -p 0 -l real-time

Eksemplet ovenfor bruker argumentet -p 0 , så det fanger opp hele pakken. Du kan også spesifisere et spesifikt nettverksgrensesnitt som skal overvåkes ved å bruke -c- argumentet etterfulgt av grensesnittets indeks-ID. For å få en liste over nettverksgrensesnitt og indeks-ID-er (ifIndex), kan du bruke kommandoen:

pktmon comp list

Når du begynner å overvåke trafikk, vil du se fangede DNS-pakker vist i sanntid i ledeteksten, som vist nedenfor.

Overvåk DNS-trafikk i sanntid

For å slutte å spore trafikk, trykk Ctrl + C . Når den er fullført, vil en PktMon.etl -loggfil bli opprettet i katalogen der du kjørte Pktmon.

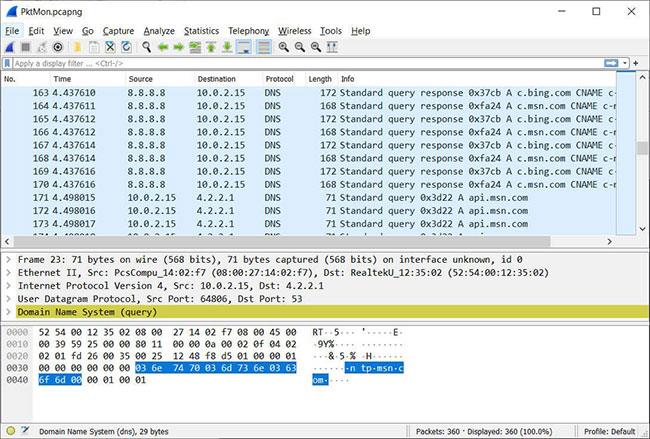

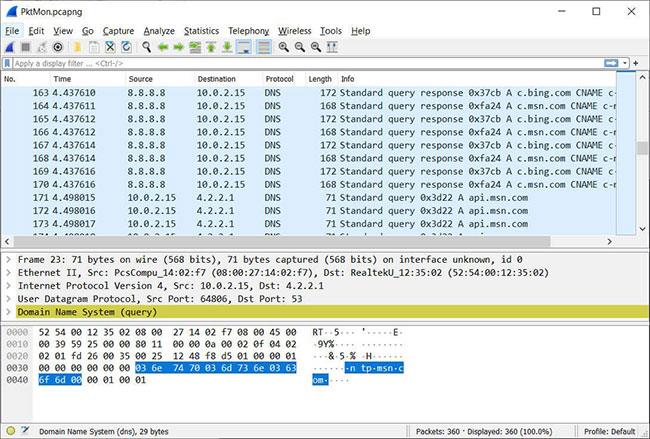

ETL-filer er imidlertid ikke et godt valg fordi mange applikasjoner ikke støtter dem. Du kan konvertere en ETL-fil til en PCAPNG-fil ved å bruke kommandoen pktmon pcapng . For å konvertere PktMon.etl til en PCAPNG-fil som heter PktMon.pcapng , skriv inn følgende kommando:

pktmon pcapng PktMon.etl -o PktMon.pcapng

Når loggfilen er konvertert til PCANPNG-format, kan du laste den inn i et program som Wireshark for å få detaljert informasjon om hver DNS-forespørsel.

Analyser Pktmon-logger med Wireshark

Som du kan se, er Pktmon et ekstremt kraftig verktøy, som lar deg få innsikt i typen trafikk som kjører gjennom nettverket ditt.

Samtidig kan Pktmon være komplisert å bruke, så du bør gjøre deg kjent med hjelpedokumentasjonen før du kjører kommandoen.