Prilikom lansiranja Windowsa 11 , Microsoft je najavio da će operativni sustav podržavati samo računala sa sigurnosnim čipovima TPM 2.0. Prema Microsoftu, TMP 2.0 je ključna komponenta za pružanje sigurnosti uz Windows Hello i BitLoker. To pomaže sustavu Windows 11 da bolje zaštiti identitete i podatke korisnika.

Kako bi pomogao korisnicima i administratorima da lakše kontroliraju podatke pohranjene na TPM-u, Microsoft je dodao alat pod nazivom TPM Diagnostics. Ovo je dodatni alat, pa ga prvo morate instalirati da biste ga koristili.

Da biste instalirali i koristili TPM Diagnostics na Windows 11, slijedite ove upute:

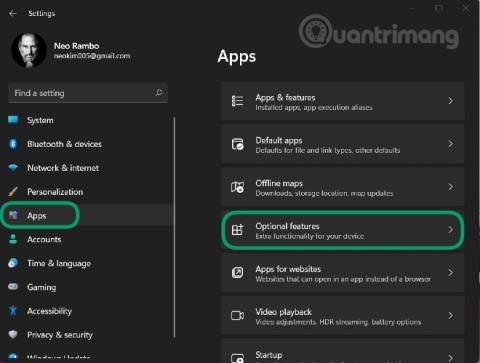

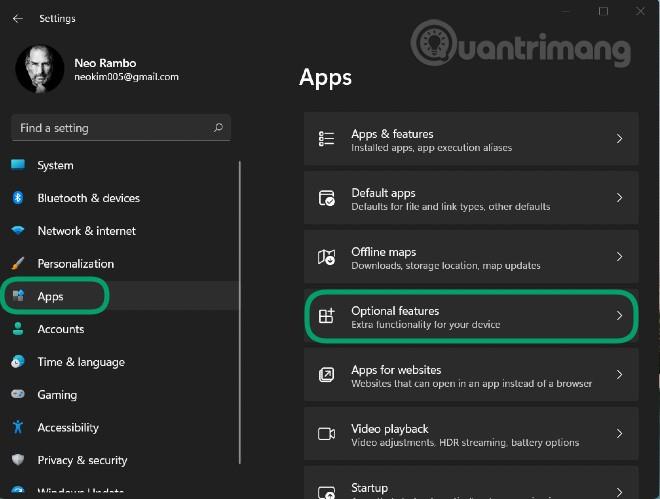

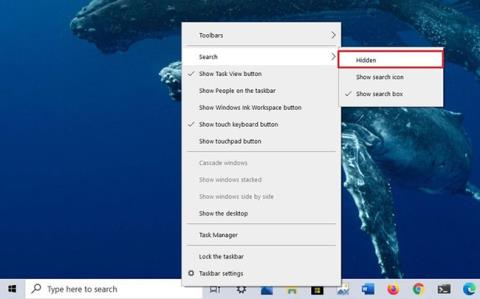

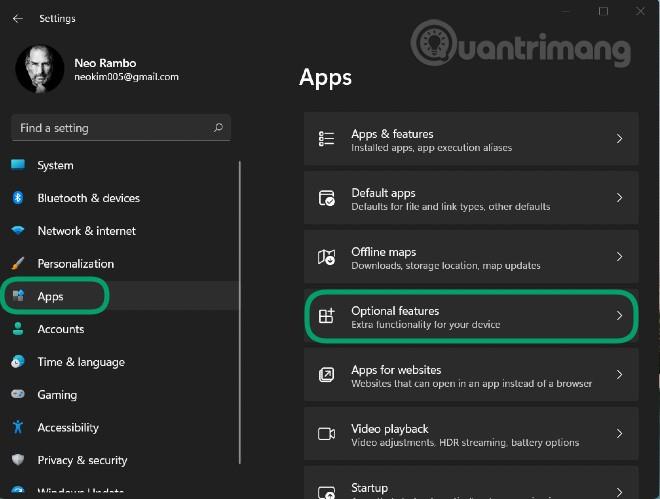

Korak 1 : Pritisnite Windows + I da biste otvorili Postavke , a zatim pristupite odjeljku Aplikacije na lijevoj traci

Korak 2 : Kliknite Izborne značajke

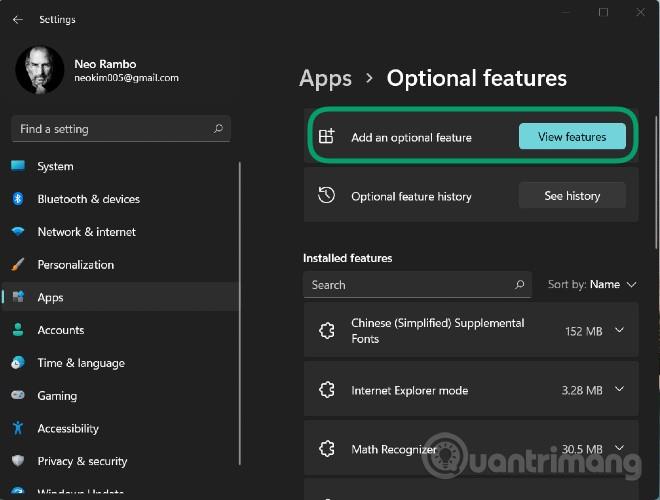

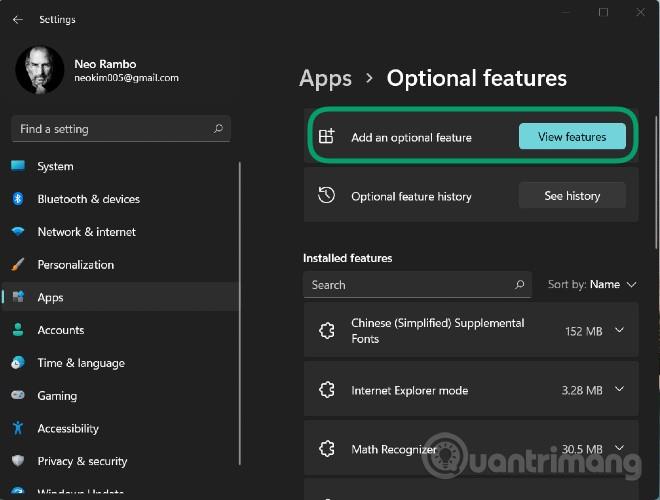

Korak 3 : kliknite Prikaži značajke u odjeljku Dodaj izbornu značajku

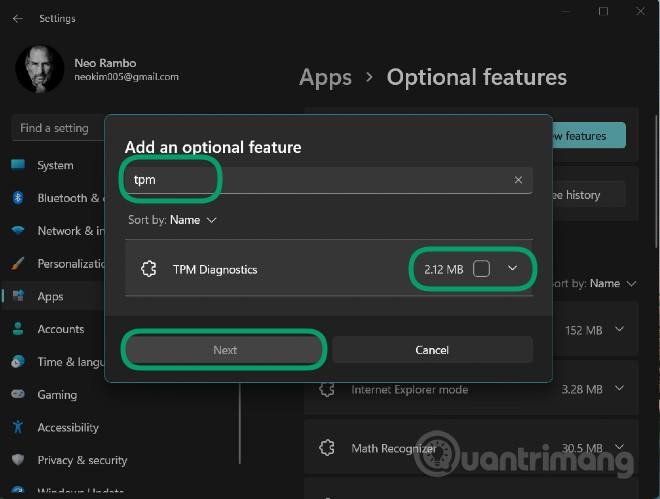

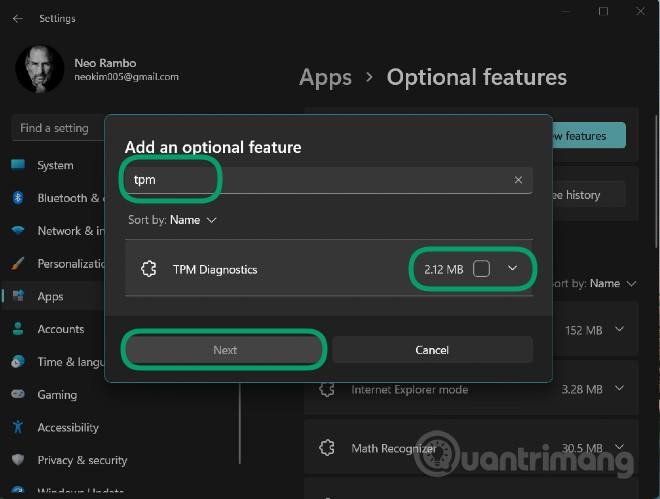

Korak 4 : Unesite tpm u okvir za pretraživanje, a zatim kliknite pored TPM dijagnostičkog alata prikazanog u nastavku i kliknite Dalje > Instaliraj za potvrdu instalacije

Korak 5 : Nakon čekanja da se sustav instalira, možete koristiti TPM dijagnostiku putem naredbenog prozora Windows terminala (Administrator) (novi naziv naredbenog retka)

Korak 6 : Pritisnite Windows + X da biste otvorili izbornik Power User, a zatim odaberite Windows terminal (Administrator)

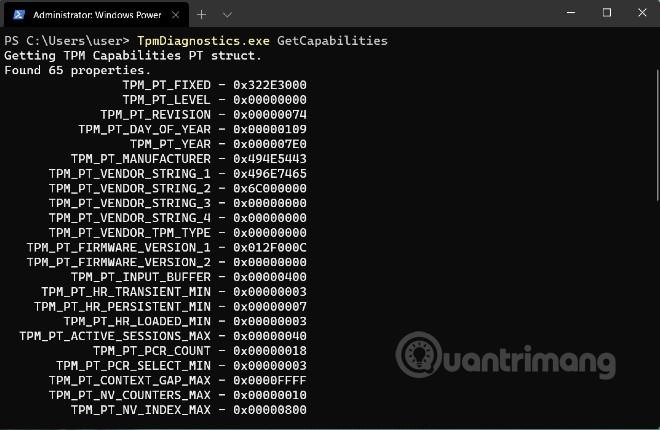

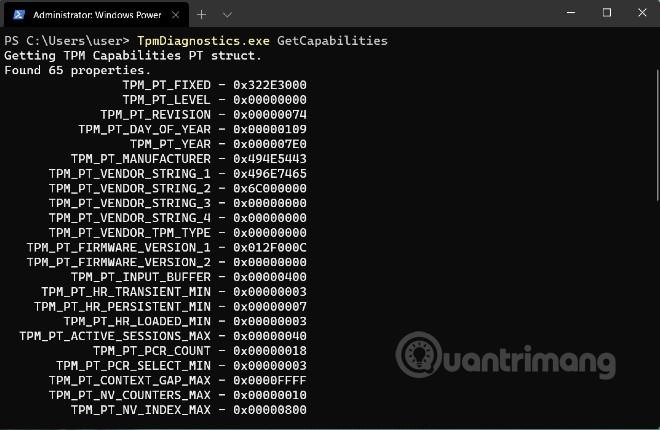

Ovdje možete unijeti kontrolne naredbe TPM Diagnostics. Na primjer, naredba TpmDiagnostics.exe GetCapabilities izlistat će mogućnosti i postavke TPM čipa na vašem računalu kao što je prikazano u nastavku:

Osim upita za pohranjene sigurnosne ključeve i druge informacije, možete također koristiti TPM dijagnostiku za kodiranje/dekodiranje Base64, heksadecimalnih i binarnih datoteka.

Pomoću TPM dijagnostike možete saznati mnogo informacija o osnovnom sigurnosnom mehanizmu sustava Windows 11. Međutim, preporučujemo da ne "petljate" previše po ovom TPM dijagnostičkom alatu ako ga ne razumijete. jasno o tome. Ako je pogrešno konfiguriran, možete izgubiti ključeve potrebne za rad na vašem računalu.

Ispod je popis svih naredbi dostupnih u TPM dijagnostičkom alatu:

Flags:

PrintHelp ( /h -h )

PromptOnExit ( -x /x )

UseECC ( -ecc /ecc )

UseAes256 ( -aes256 /aes256 )

QuietPrint ( -q /q )

PrintVerbosely ( -v /v )

Use the 'help' command to get more information about a command.

Commands:

TpmInfo:

GetLockoutInfo

IsOwned

PlatformType

CheckFIPS

ReadClock

GetDeviceInformation

IfxRsaKeygenVulnerability

GatherLogs [full directory path]

PssPadding

IsReadyInformation

TpmTask:

MaintenanceTaskStatus

ShowTaskStatus

IsEULAAccepted

ProvisionTpm [force clear] [allow PPI prompt]

TpmProvisioning:

PrepareTPM

CanUseLockoutPolicyClear

CanClearByPolicy

AutoProvisioning:

IsAutoProvisioningEnabled

EnableAutoProvisioning

DisableAutoProvisioning [-o]

EK:

EkInfo

ekchain

EkCertStoreRegistry

GetEkCertFromWeb [-ecc] [cert file]

GetEkCertFromNVR [-ecc] [cert file]

GetEkCertFromReg [-ecc] [ output file ]

GetEk [-ecc] [key file]

CheckEkCertState

InstallEkCertFromWeb

InstallEkCertFromNVR

InstallEkCertThroughCoreProv

EKCertificateURL

WindowsAIK:

InstallWindowsAIK [-skipCert]

WinAikPersistedInTpm

UninstallWindowsAIKCert

GetWindowsAIKCert [cert file]

IsWindowsAIKInstalledInNCrypt

EnrollWindowsAIKCert

GetWindowsAIKPlatformClaim ["fresh"] [output file]

OtherKeys:

PrintPublicInfo [ srk / aik / ek / handle ] [-asBcryptBlob / -RsaKeyBitsOnly / -RsaSymKeyBitsOnly] [-ecc]

TestParms [ SYMCIPHER | RSA ] [ algorithm specific arguments ]

EnumerateKeys

NVStorage:

EnumNVIndexes

DefineIndex [index] [size] [attribute flags]

UndefineIndex [index]

ReadNVIndexPublic [index]

WriteNVIndex [index] [data in hex format | -file filename]

ReadNVIndex [index]

NVSummary

NVBootCounter:

CheckBootCounter

ReadBootCounter [/f]

PCRs:

PrintPcrs

PhysicalPresence:

GetPPTransition

GetPPVersionInfo

GetPPResponse

GetPPRequest

TPMCommandsAndResponses:

CommandCode [hex command code]

ResponseCode [hex response code]

Tracing:

EnableDriverTracing

DisableDriverTracing

FormatTrace [etl file] [output json file]

DRTM:

DescribeMle [MLE Binary File]

Misc:

Help [command name]

DecodeBase64File [file to decode from base 64]

EncodeToBase64File [file to encode]

ReadFileAsHex [file to read]

ConvertBinToHex [file to read] [file to write to]

ConvertHexToBin [file to read] [file to write to]

Hash [hex bytes or raw value to hash]

GetCapabilities