I takt med att tekniken runt omkring oss utvecklas måste brandväggar också föras till molnet för att hänga med i trenden. Det är därför termen molnbrandvägg föddes. Men vad är en molnbrandvägg och varför är det nödvändigt att föra brandväggen till molnet? Låt oss hitta svaret med Quantrimang.com genom följande artikel!

Vad är Cloud Firewall? Vilken effekt har det på företagen?

Vad är en brandvägg?

Tidigare hade Quantrimang com en artikel som förklarade vad en brandvägg är och sammanställde lite allmän kunskap om brandväggar .

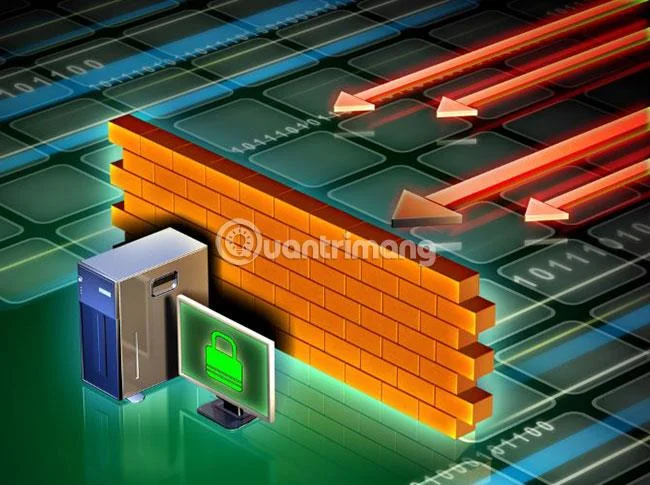

Brandväggar är uppkallade efter verkliga byggväggar, avsedda att förhindra brand från att spridas genom byggnader. Du hittar brandväggar i dataöverföringscenter där all skadlig aktivitet kontrolleras och kontrolleras.

Du hittar också en brandvägg direkt i ditt hemnätverk. Normalt kommer routrar och datorer att ha brandväggar för att "bevaka" anslutningar in och ut ur systemet. Du kan använda en brandvägg inbyggd i ditt operativsystem eller välja en produkt från tredje part.

Brandväggar hindrar människor från att komma åt nätverket utifrån utan din tillåtelse. Om den upptäcker något potentiellt skadligt kommer brandväggen att blockera anslutningen och skydda din dator.

Du kan också ställa in anpassade regler för din brandvägg för att blockera saker du inte vill att andra ska se i ditt nätverk. Till exempel kan företagare använda brandväggar för att förhindra anställda inom företaget från att titta på obehöriga webbplatser.

Hur ställer brandväggar in omkretsar?

I en värld av cybersäkerhet finns det ett säkerhetskoncept som kallas "perimeter". Perimeter är en imaginär virtuell digital "vägg" som sätts upp på ett nätverk för att hålla illvilliga aktörer ute.

Till exempel driver du ett nätverk för ett litet företag, bestående av 10 datorer, alla anslutna till Internet med en central router.

För att ställa in nätverkssäkerhet korrekt måste du förse brandväggen med regler. Du "säger" till routerns brandvägg att alla på kontoret ska kunna komma åt den routern. Dessutom nekar du alla utanför nätverket åtkomst. Med andra ord, denna modell liknar ett slott. Alla inomhus är välkomna och alla utanför måste hålla sig borta.

Detta skyddslager (”väggarna” du sätter upp på nätverket) är omkretsen. Alla datorer och servrar på kontoret (på plats eller på plats) kommer att vara säkra, men externa enheter kommer inte att göra det.

Perimeter är uppdelningen mellan det interna nätverk som en organisation hanterar och nätverksåtkomsten

Perimeter är uppdelningen mellan det interna nätverk som en organisation hanterar och accessnätet, som ges av en extern leverantör, vanligtvis en Internetleverantör (ISP). Nätverk kan också vara fysiskt "låsta": ett företags anställda kan behöva vara på kontoret och använda företagshanterade enheter för att ansluta till företagets nätverk.

Brandväggar designades ursprungligen för att kontrollera denna typ av omkrets och inte låta något skadligt komma igenom. Inom cloud computing försvinner omkretsarna i princip. Användare får tillgång till tjänster över det okontrollerade Internet. Användarens fysiska plats och ibland enheten de använder spelar ingen roll längre.

Det är svårt att lägga ett lager av säkerhet runt ett företags resurser, eftersom det är nästan omöjligt att avgöra vart säkerhetslagret ska ta vägen. Vissa företag tillgriper lösningar som kombinerar flera olika säkerhetsprodukter, inklusive traditionella brandväggar, VPN, åtkomstkontrollfunktioner och IPS-produkter, men detta tillför en hel del komplexitet.Komplext för IT-avdelningen och svårt att hantera.

Omkretsar är inte längre relevanta i större skala

Saker och ting kanske inte är så tydliga när vi överväger det praktiska värdet av att hålla alla enheter på plats. För närvarande kan anställda arbeta på distans, var som helst i världen. Företag är ansvariga för tjänster som använder lokala servrar, som kräver kommunikation utanför omkretsen.

Nu är omfattningen större. Du kan inte längre skapa en cirkel runt en grupp av datorer och servrar och kalla det en omkrets. Med auktoriserade personer som ansluter till den lokala servern utifrån, såväl som personer på kontoret som använder tjänster utanför företaget, kan gränser sträcka sig över hela världen!

Med en så stor omkrets kan en lokal brandvägg inte hantera detta ansvar. Vi behöver en molnbaserad brandvägg som kan stödja internationell trafik som kommer från en mängd olika källor.

Hur passar molnbaserade brandväggar in i SASE-ramverket?

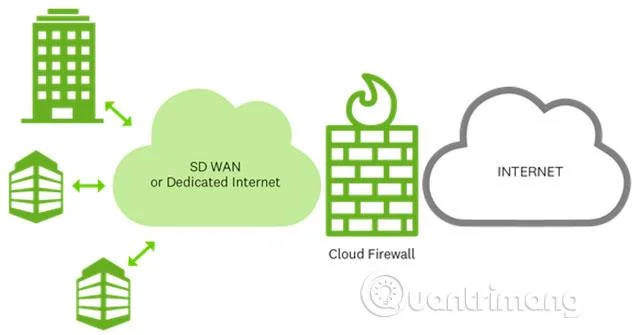

Secure Access Service Edge eller SASE är en molnbaserad nätverksarkitektur som kombinerar nätverksfunktioner, såsom mjukvarudefinierat WAN , med en uppsättning säkerhetstjänster, inklusive FWaaS. Till skillnad från traditionella nätverksmodeller, där omkretsen av lokala datacenter måste skyddas av brandväggar på plats, tillhandahåller SASE omfattande säkerhet och åtkomstkontroll vid nätverkskanten.

I SASE-nätverksmodellen arbetar molnbaserade brandväggar tillsammans med andra säkerhetsprodukter för att skydda nätverksperimetern från attacker, dataintrång och andra cyberhot.

Hur hjälper molnbaserade brandväggar företag?

![Lär dig mer om Cloud Firewall Lär dig mer om Cloud Firewall]()

Molnbaserade brandväggar innebär att företag inte längre behöver förlita sig på lokala tjänster, utan istället kan flytta brandväggen vart man vill. Du kan välja mellan två typer av brandväggar:

Företag kan hyra en brandvägg i molnet. De kan sedan ställa in den här brandväggen precis som de skulle med en brandvägg på plats (den enda skillnaden är att den är molnbaserad). Dessa kallas ofta Firewalls-as-a-Service (FWaaS), där ett företag kan hyra en dedikerad molnbaserad brandvägg för sin verksamhet.

Om ett företag är modigt nog kan de hyra en server och sätta upp sin egen brandvägg. Företag gör ofta detta genom att hyra en server och installera säkerhetsprogramvara på den. Företag kommer att använda Infrastructure-as-a-Service (IaaS) för att hyra det utrymme som behövs för brandväggen.

Kort sagt, företag har två val: Hyr en befintlig molnbaserad brandvägg eller sätt upp din egen. Det första alternativet är som att anlita ett företag som installerar säkerhetskameror för att övervaka ditt hem, istället för att sätta upp ett CCTV-system själv.

Att ställa in brandväggen själv beror på ditt val. Om du till exempel inte vet vilka portar som passar dina brandväggsregler bör du antagligen anlita ett företag som har en fullt fungerande brandväggstjänst.

Å andra sidan kan du få uppfattningen att ditt företags brandvägg är någon annans ansvar, absolut ditt eget.

4 fördelar med molnbaserade brandväggar

![Lär dig mer om Cloud Firewall Lär dig mer om Cloud Firewall]()

1. Molnbaserad brandvägg är lätt att konfigurera

För det första är molnbaserade brandväggar mycket mer modulära än konventionella brandväggar. De är designade för att hantera alla olika typer av kommunikation.

Om du till exempel vill dirigera användartrafik genom en brandvägg kan en molnbaserad brandvägg göra det. Om du vill ha ett verktyg som kan skydda dig från attacker kan en molnbaserad brandvägg göra det också. Brandväggar kan byggas ut efter behov. Säg bara vad du vill och det kommer att göra det åt dig.

2. Molnbrandväggar växer med dig

En annan anledning att välja molnbaserade brandväggar är att de kan växa med ditt företag. Om du till exempel vill lägga till fler kontor, datacenter eller webbplatser till brandväggen kan du hyra mer serverutrymme för att få de resurser du behöver. Det här är en skalbar lösning som inte påverkar affärstillväxten och hjälper dig att inte behöva oroa dig för lokalt hårdvaruutrymme.

3. Firewalls-as-a-Service får automatiska uppdateringar

Om du använder FWaaS kan brandväggstjänstföretaget övervaka Internet och fånga förutsägelser om skadlig programvara. Den här tjänsten täcker Zero-day hot . Om du använder en ansedd FWaaS kommer företaget som tillhandahåller tjänsten att korrigera och reparera brandväggen när dessa hot upptäcks.

4. Infrastructure-as-a-Service-brandväggar hjälper till att få mer utrymme

Om du använder en IaaS-baserad brandvägg kan du dra nytta av ledigt utrymme på servern för annat. Du kan till exempel lagra data, en webbplats eller ställa in en virtuell maskin på den, beroende på vad du föredrar. Som ett resultat, medan IaaS sätter mer press på att hålla saker säkra, ger det dig också frihet när du använder servrarna.

Nackdelar med molnbrandväggar

Tyvärr, att placera en brandvägg på ett moln innebär att den kan sluta fungera när som helst. Till exempel, om din FWaaS-leverantör eller server går ner och du är beroende av den för att inspektera trafiken efter skadliga aktörer, kan hela företagsnätverket gå ner på ett ögonblick, dvs. Det är därför det är så viktigt att välja en pålitlig tjänst. Ha åtminstone en reservplan ifall något går fel.

Molnbaserade brandväggar är ett utmärkt val för alla som behöver skydd som anpassar sig till en mängd olika situationer. Om du anlitar en brandväggstjänst eller skapar din egen kan de vara en värdefull tillgång eftersom omfattningen av nätverkssäkerhet blir större och större.

Det finns många anledningar till varför du bör använda en brandvägg. Se artikeln: Varför du bör använda en datorbrandvägg för mer information!