Paleisdama „Windows 11“ , „Microsoft“ paskelbė, kad operacinė sistema palaikys tik kompiuterius su TPM 2.0 saugos lustais. „Microsoft“ teigimu, TMP 2.0 yra pagrindinis komponentas, užtikrinantis saugumą naudojant „Windows Hello“ ir „BitLoker“. Tai padeda „Windows 11“ geriau apsaugoti vartotojų tapatybę ir duomenis.

Siekdama padėti vartotojams ir administratoriams lengvai valdyti TPM saugomus duomenis, „Microsoft“ pridėjo įrankį, pavadintą TPM diagnostika. Tai papildomas įrankis, todėl norint juo naudotis, pirmiausia reikia jį įdiegti.

Norėdami įdiegti ir naudoti TPM diagnostiką sistemoje „Windows 11“, vadovaukitės šiomis instrukcijomis:

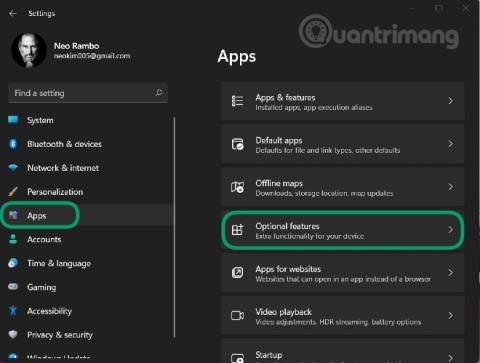

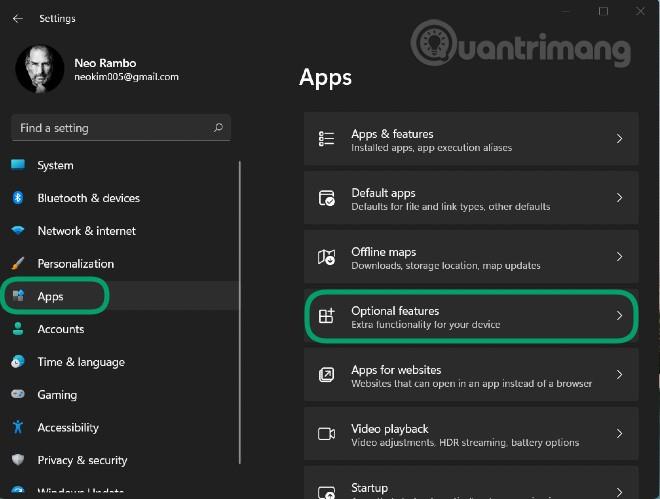

1 veiksmas : paspauskite „Windows + I“ , kad atidarytumėte „Nustatymai“ , tada kairėje juostoje pasiekite skyrių „Programos“ .

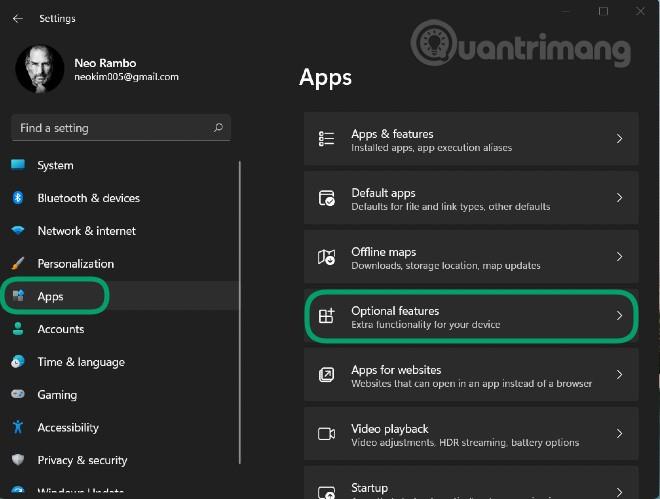

2 veiksmas : spustelėkite Papildomos funkcijos

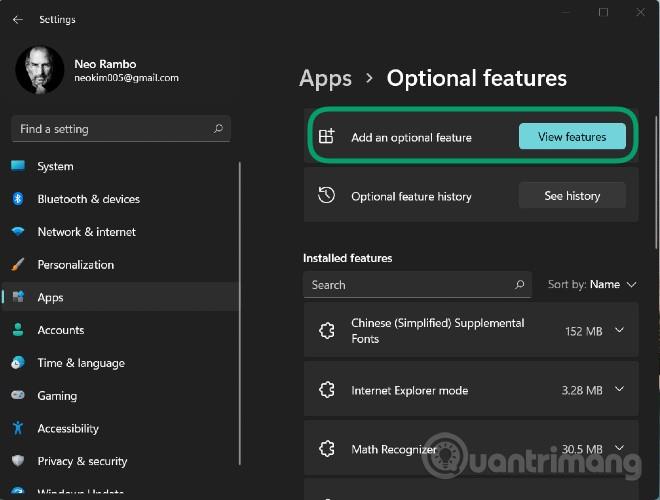

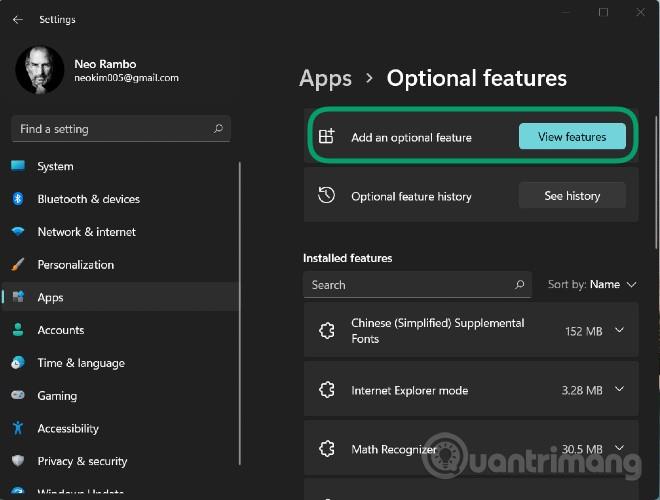

3 veiksmas : Skiltyje Pridėti pasirenkamą funkciją spustelėkite Peržiūrėti funkcijas

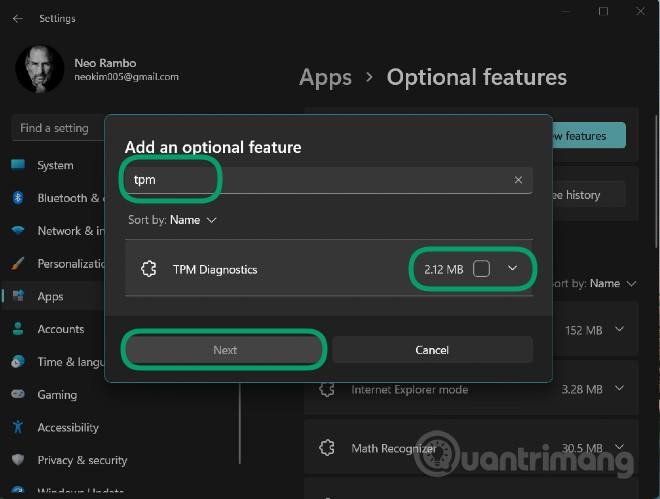

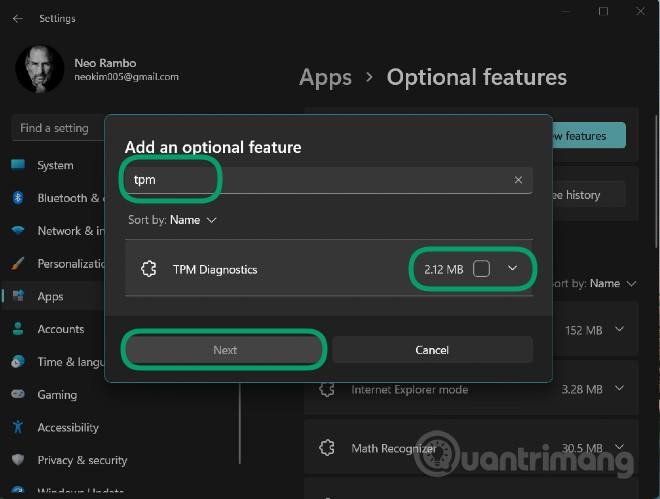

4 veiksmas : paieškos laukelyje įveskite tpm , tada spustelėkite šalia toliau pateikto TPM diagnostikos įrankio ir spustelėkite Pirmyn > Įdiegti , kad patvirtintumėte diegimą

5 veiksmas : palaukę, kol sistema bus įdiegta, galite naudoti TPM diagnostiką naudodami „Windows“ terminalo (administratoriaus) komandų langą (naujas komandų eilutės pavadinimas)

6 veiksmas : paspauskite „Windows + X“ , kad atidarytumėte „Power User“ meniu , tada pasirinkite „Windows“ terminalas (administratorius)

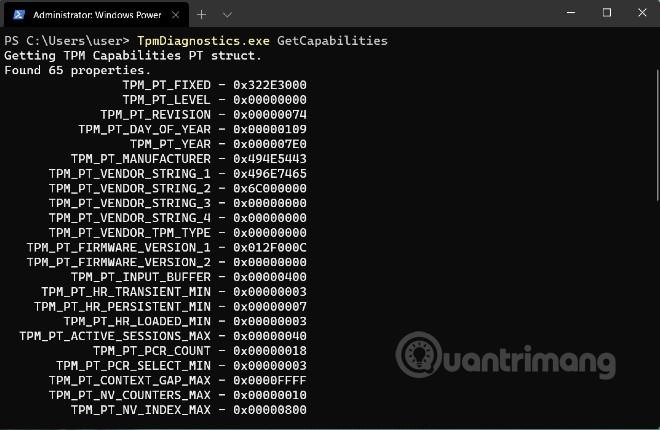

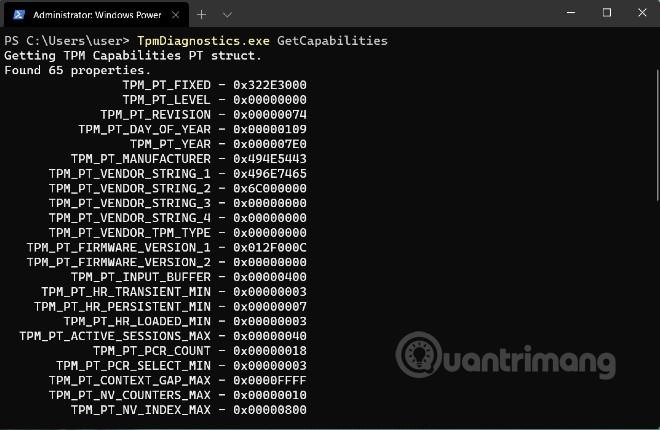

Čia galite įvesti TPM diagnostikos valdymo komandas. Pavyzdžiui, komanda TpmDiagnostics.exe GetCapabilities nurodys jūsų įrenginio TPM lusto galimybes ir nustatymus, kaip parodyta toliau:

Be saugomų saugos raktų ir kitos informacijos užklausų, taip pat galite naudoti TPM diagnostiką, norėdami užkoduoti / iškoduoti Base64, šešioliktainius ir dvejetainius failus.

Naudodami TPM diagnostiką galite sužinoti daug informacijos apie pagrindinį „Windows 11“ saugos mechanizmą. Tačiau rekomenduojame per daug „nesižioti“ su šiuo TPM diagnostikos įrankiu, jei jo nesuprantate. Aiškiai apie tai. Jei sukonfigūruotas neteisingai, galite prarasti raktus, reikalingus veiksmams kompiuteryje.

Toliau pateikiamas visų komandų, galimų TPM diagnostikos įrankyje, sąrašas:

Flags:

PrintHelp ( /h -h )

PromptOnExit ( -x /x )

UseECC ( -ecc /ecc )

UseAes256 ( -aes256 /aes256 )

QuietPrint ( -q /q )

PrintVerbosely ( -v /v )

Use the 'help' command to get more information about a command.

Commands:

TpmInfo:

GetLockoutInfo

IsOwned

PlatformType

CheckFIPS

ReadClock

GetDeviceInformation

IfxRsaKeygenVulnerability

GatherLogs [full directory path]

PssPadding

IsReadyInformation

TpmTask:

MaintenanceTaskStatus

ShowTaskStatus

IsEULAAccepted

ProvisionTpm [force clear] [allow PPI prompt]

TpmProvisioning:

PrepareTPM

CanUseLockoutPolicyClear

CanClearByPolicy

AutoProvisioning:

IsAutoProvisioningEnabled

EnableAutoProvisioning

DisableAutoProvisioning [-o]

EK:

EkInfo

ekchain

EkCertStoreRegistry

GetEkCertFromWeb [-ecc] [cert file]

GetEkCertFromNVR [-ecc] [cert file]

GetEkCertFromReg [-ecc] [ output file ]

GetEk [-ecc] [key file]

CheckEkCertState

InstallEkCertFromWeb

InstallEkCertFromNVR

InstallEkCertThroughCoreProv

EKCertificateURL

WindowsAIK:

InstallWindowsAIK [-skipCert]

WinAikPersistedInTpm

UninstallWindowsAIKCert

GetWindowsAIKCert [cert file]

IsWindowsAIKInstalledInNCrypt

EnrollWindowsAIKCert

GetWindowsAIKPlatformClaim ["fresh"] [output file]

OtherKeys:

PrintPublicInfo [ srk / aik / ek / handle ] [-asBcryptBlob / -RsaKeyBitsOnly / -RsaSymKeyBitsOnly] [-ecc]

TestParms [ SYMCIPHER | RSA ] [ algorithm specific arguments ]

EnumerateKeys

NVStorage:

EnumNVIndexes

DefineIndex [index] [size] [attribute flags]

UndefineIndex [index]

ReadNVIndexPublic [index]

WriteNVIndex [index] [data in hex format | -file filename]

ReadNVIndex [index]

NVSummary

NVBootCounter:

CheckBootCounter

ReadBootCounter [/f]

PCRs:

PrintPcrs

PhysicalPresence:

GetPPTransition

GetPPVersionInfo

GetPPResponse

GetPPRequest

TPMCommandsAndResponses:

CommandCode [hex command code]

ResponseCode [hex response code]

Tracing:

EnableDriverTracing

DisableDriverTracing

FormatTrace [etl file] [output json file]

DRTM:

DescribeMle [MLE Binary File]

Misc:

Help [command name]

DecodeBase64File [file to decode from base 64]

EncodeToBase64File [file to encode]

ReadFileAsHex [file to read]

ConvertBinToHex [file to read] [file to write to]

ConvertHexToBin [file to read] [file to write to]

Hash [hex bytes or raw value to hash]

GetCapabilities