Da Microsoft udgav Windows 10 oktober 2018-opdateringen, tilføjede Microsoft stille og roligt en netværkspakkesniffer i form af en indbygget kommandolinje kaldet Pktmon til Windows 10 . Derefter tilføjede Microsoft nogle funktioner til dette værktøj for at gøre det nemmere for brugerne at bruge.

En pakkesporing, eller netværksanalysator, er et program, der giver dig mulighed for at overvåge netværkstrafik, der passerer gennem din computers netværksenheder ned til det individuelle pakkeniveau.

Pktmon: Windows 10's indbyggede netværksovervågningsværktøj

Da Pktmon først blev udgivet, understøttede Pktmon kun Event Trace Log-formatet (ETL), et proprietært logformat skabt af Microsoft. Senere tilføjede Microsoft PCAPNG- logfilunderstøttelse og realtidsovervågning, som vi vil lære om i denne artikel.

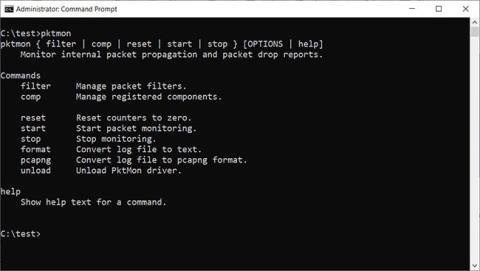

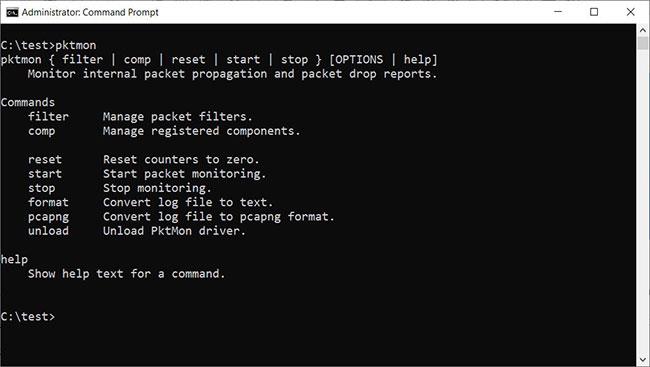

For at bruge Pktmon skal du starte kommandoprompt med administratorrettigheder på Windows 10, fordi programmet kræver administratorrettigheder. For at modtage instruktioner om, hvordan du bruger programmet, skal du indtaste pktmon help i kommandoprompten .

pktmon hjælpe dokumentation

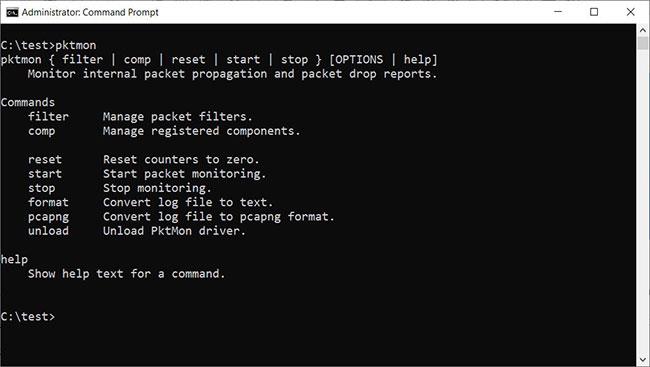

For at få flere hjælpeinstruktioner om en specifik kommando, indtast kommandoen pktmon [kommandonavn] help . For at se dokumentation om kommandoen "comp" skal du f.eks. indtaste:

pktmon comp help

Brug hjælpekommandoen

Du kan bruge hjælp til at se instruktioner til underkommandoer, for eksempel:

pktmon comp list help

For at blive bekendt med Pktmon er det at se selvstudiet den mest nyttige måde, så du bør prøve at lære, før du rent faktisk bruger dette værktøj.

Sådan bruger du Pktmon netværksovervågningsværktøj

Sammenlignet med et netværksovervågningsværktøj med en grafisk brugergrænseflade, kan det tage dig længere tid at vænne dig til Pktmons kommandolinjegrænseflade.

Før du kan overvåge pakker, skal du først oprette et filter ved hjælp af kommandoen pktmon filter add , som specificerer den trafik, du vil overvåge.

For eksempel kan du overvåge al netværkstrafik på dit netværk med kommandoen:

pktmon filter add -i 192.168.1.0/24

…eller overvåg DNS- trafik med:

pktmon filter add -t UDP -p 53

Hvis du ikke har fundet ud af, hvordan du gør det, bør du bruge kommandoen pktmon filter add help for at lære, hvordan du opretter et filter.

I denne artikel oprettede forfatteren et filter til at overvåge DNS-trafik som beskrevet ovenfor. For at se de filtre, du har oprettet, skal du indtaste kommandoen:

pktmon filter list

De oprettede overvågningsfiltre er angivet

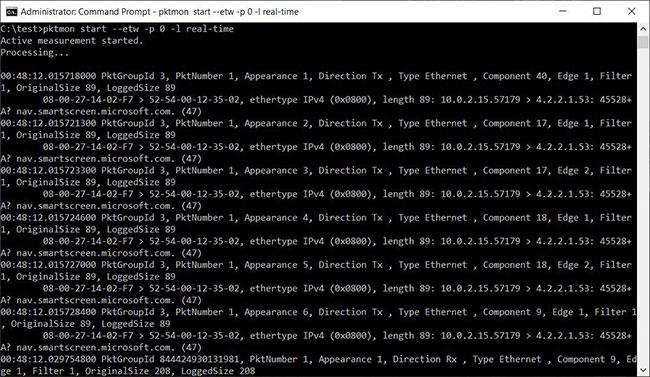

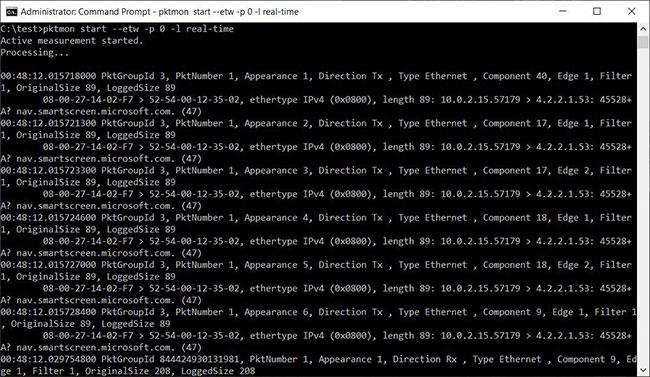

For at begynde at overvåge DNS-trafik på alle netværksgrænseflader og vise aktivitet i realtid, skal du bruge følgende kommando:

pktmon start --etw -p 0 -l real-time

Ovenstående eksempel bruger argumentet -p 0 , så det fanger hele pakken. Du kan også angive en specifik netværksgrænseflade, der skal overvåges ved hjælp af argumentet -c efterfulgt af grænsefladens indeks-id. For at få en liste over netværksgrænseflader og indeks-id'er (ifIndex), kan du bruge kommandoen:

pktmon comp list

Når du begynder at overvåge trafik, vil du se opfangede DNS-pakker vist i realtid i kommandoprompt, som vist nedenfor.

Overvåg DNS-trafik i realtid

For at stoppe sporing af trafik skal du trykke på Ctrl + C . Når det er færdigt, vil en PktMon.etl- logfil blive oprettet i den mappe, hvor du kørte Pktmon.

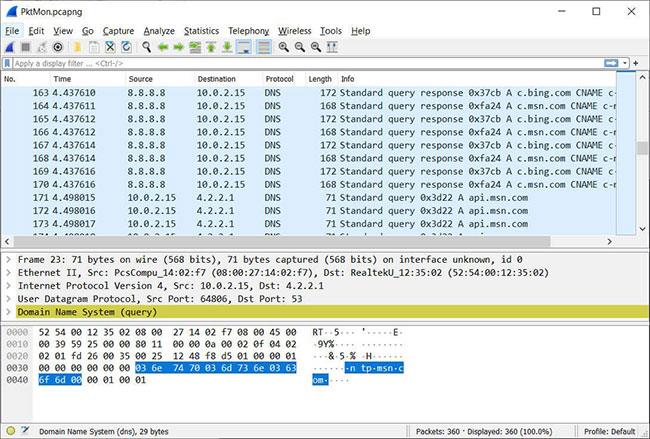

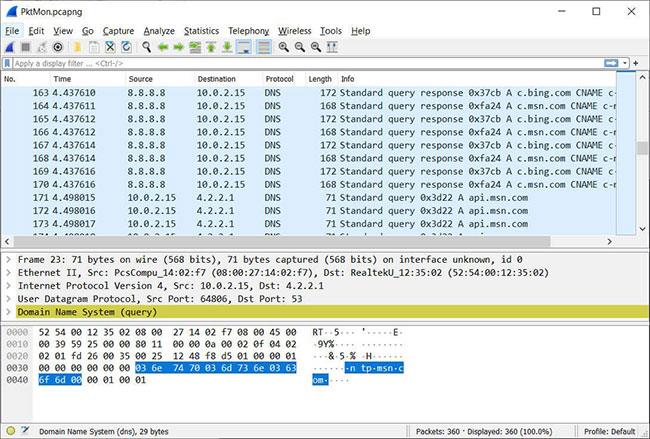

ETL-filer er dog ikke et godt valg, fordi mange applikationer ikke understøtter dem. Du kan konvertere en ETL-fil til en PCAPNG-fil ved hjælp af kommandoen pktmon pcapng . For for eksempel at konvertere PktMon.etl til en PCAPNG-fil med navnet PktMon.pcapng , skal du indtaste følgende kommando:

pktmon pcapng PktMon.etl -o PktMon.pcapng

Når logfilen er konverteret til PCANPNG-format, kan du indlæse den i et program som Wireshark for at få detaljerede oplysninger om hver DNS-anmodning.

Analyser Pktmon-logfiler med Wireshark

Som du kan se, er Pktmon et ekstremt kraftfuldt værktøj, der giver dig mulighed for at få indsigt i den type trafik, der kører gennem dit netværk.

Samtidig kan Pktmon være kompliceret at bruge, så du bør sætte dig ind i hjælpedokumentationen, før du kører kommandoen.