Telnet — це протокол командного рядка, який використовується для віддаленого керування різними пристроями, такими як сервери, ПК, маршрутизатори, комутатори, камери, брандмауери. Telnet — це протокол, який забезпечує прості віддалені з'єднання. Telnet відповідає за надсилання команд або даних до віддаленого мережевого підключення. Це робить цей протокол дуже популярним в ІТ-системах. Telnet часто йде після SSH для віддаленого керування системою за допомогою командного рядка.

Що таке Telnet? Для чого використовується Telnet?

Історія Telnet

Протокол Telnet був створений за допомогою комп'ютерних мереж. Комп’ютерні мережі роблять комп’ютери доступними для дистанційного керування та використання. Telnet був створений як протокол керування інтерфейсом віддаленого командного рядка. Telnet вперше використовувався в 1969 році і був розроблений як простий протокол TCP/IP .

Структура

Telnet має загальну структуру клієнта та сервера. Сторона сервера надаватиме послугу Telnet для підключення з клієнтських програм Telnet. Сторона сервера Telnet зазвичай прослуховує TCP-порт 23 для прийняття з’єднань Telnet. Але цей порт можна змінити з метою безпеки чи з інших причин. Тому клієнт Telnet повинен чітко визначити порт Telnet.

Особливості Telnet

Telnet є простим протоколом, тому він має дуже мало функцій. Протокол Telnet надає такі функції для віддаленого керування системою.

- простий

- Відображає інформацію про підключення

- швидко

- Без безпеки

пристрій

Як було сказано раніше, Telnet є дуже популярним протоколом, що означає, що він використовується багатьма різними пристроями в широкому діапазоні. Нижче наведено список пристроїв, які використовують Telnet для віддаленого керування.

Встановити для Linux

Як було зазначено раніше, структура Telnet складається з сервера та клієнта. Сервер і клієнт Telnet можна встановити в усі дистрибутиви Linux , такі як Ubuntu , Debian, Fedora, CentOS, RedHat, Mint тощо.

$ sudo apt install telnet

Встановити для Windows

Сервери та клієнти Telnet можна встановити на сервери або клієнти Windows різними способами. Клієнт і сервер Telnet попередньо встановлені в Windows. Альтернативою є встановлення програм сторонніх розробників, таких як MoboTerm тощо.

Рівень безпеки Telnet

Проблема безпеки Telnet є найбільшою проблемою цього протоколу. Протокол Telnet не шифрується, що робить його легкою мішенню для атак типу "людина посередині" . Трафік Telnet може бути відкритий у будь-який час. Telnet також забезпечує лише аутентифікацію на основі пароля. Як зазначалося раніше, паролі, що передаються через мережу, можуть бути викрадені зловмисниками. Автентифікація на основі пароля є менш безпечною, ніж автентифікація на основі сертифіката або ключа.

Шифрування Telnet за допомогою Telnet/s

За замовчуванням протокол Telnet не шифрує свій трафік. Якщо ви хочете зашифрувати свій трафік, ви можете використовувати Telnet/s. Насправді буде створено декілька тунелів TLS/SSL, і трафік telnet передаватиметься через цей тунель TLS/SSL. Тому Telnet/s не використовується широко.

Альтернатива Telnet

Для Telnet існують різні альтернативи. SSH є популярною та кращою альтернативою протоколу Telnet.

- SSH забезпечує кращу безпеку, шифруючи трафік і забезпечуючи більш безпечну автентифікацію. SSH також має багато додаткових функцій, таких як перенаправлення робочого столу X, переадресація портів тощо.

- RDP не є віддаленим протоколом командного рядка, а базується на графічному інтерфейсі користувача. RDP вимагає більшої пропускної здатності мережі, але забезпечує повну роботу робочого столу.

- VNC — це альтернатива з відкритим вихідним кодом, подібна до протоколу RDP. VNC забезпечує віддалений робочий стіл, але в більшості випадків працює повільніше, ніж RDP.

- SNMP призначений для віддаленого керування неінтерактивними командами. Але SNMP в основному використовується для моніторингу віддалених систем і не є повною заміною протоколу Telnet.

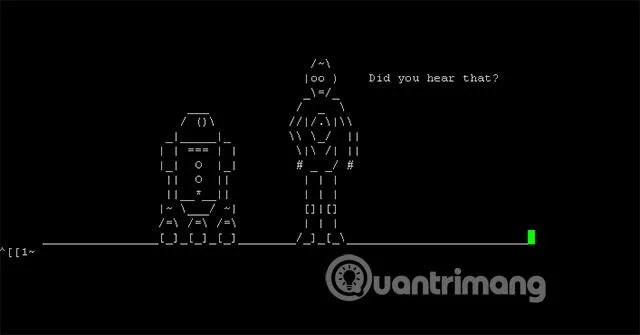

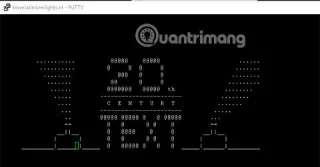

Розважайтеся з Telnet

В Інтернеті існує ряд служб Telnet, які надають відео на основі ASCII або asciinema. Ця служба запускає коротке відео через протокол Telnet. Ви можете отримати доступ до цього фільму на towel.blinkenlights.nl наступним чином:

$ telnet towel.blinkenlights.nl

Давайте насолоджуватися!

![Дізнайтеся про протокол Telnet Дізнайтеся про протокол Telnet]()