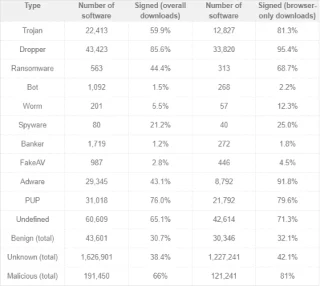

I 2017 oppdaget sikkerhetsforskere rundt 23 000 prøver av skadelig programvare hver dag, som er omtrent 795 stykker skadelig programvare produsert hver time. Det høres forferdelig ut, men faktisk er flertallet av disse prøvene varianter av eksisterende skadelig programvare, den bruker bare annen kode for å lage en "ny" signatur. Imidlertid har det nylig dukket opp en ny, veldig sofistikert del av skadelig programvare kalt Mylobot.

Hva er Mylobot?

Mylobot er en botnet malware som inneholder et stort antall ondsinnede hensikter. Tom Nipravsky, en sikkerhetsforsker for Deep Instinct, var den første som oppdaget denne skadelige programvaren.

Denne skadelige programvaren kombinerer en rekke komplekse infeksjons- og tilsløringsteknikker i én kraftig pakke. Her er teknikkene som brukes i Mylobot:

- Anti-virtuell maskin (VM)-teknikk : Denne skadelige programvaren undersøker datamaskinmiljøet for tegn på bruk av virtuell maskin . Hvis det blir funnet noen indikasjon på at brukeren bruker en virtuell maskin, vil den ikke kjøre.

- Anti-sandbox-teknikker : Svært lik anti-virtuelle maskinteknikker.

Se mer: 7 beste Sandbox-applikasjoner for Windows 10

- Anti-feilsøkingsteknikker : Hindre sikkerhetsforskere fra effektivt å jobbe med en prøve av skadelig programvare ved å endre oppførselen til et bestemt feilsøkingsprogram.

- Pakk inn det interne med en kryptert ressursfil : Beskytt skadevarens interne kode med kryptering.

- Angrepsteknikk for kodeinjeksjon : Mylobot kjører tilpasset kode for å angripe systemet, og infiserer prosesser med denne koden for å få tilgang til og forstyrre vanlige operasjoner.

- Tomt håndtak : Angriperen oppretter en ny prosess i suspendert tilstand, og erstatter den deretter med en skjult prosess.

- Reflekterende EXE-teknikk : Kjør EXE-filer fra minnet i stedet for på stasjonen.

- Forsinkelsesmekanisme : Skadevaren forsinkes 14 dager før den kobles til kommando- og kontrollserveren.

Mylobot utfører en rekke teknikker for å holde seg skjult.

Anti-sandbox, anti-debug og anti-virtuelle maskinteknikker forsøker å forhindre skadelig programvare fra å bli oppdaget under skanning med anti-malware-programvare , samt hindre sikkerhetsforskere fra å isolere skadelig programvare på en maskin. virtuelt eller sandkassemiljø for analyse og forskning .

Mylobot bruker Reflective EXE for å gjøre det enda vanskeligere å oppdage fordi det ikke fungerer direkte på stasjonen, så det kan ikke analyseres av anti-virus eller anti-malware programvare.

"Kodestrukturen er veldig kompleks, dette er en flertråds skadelig programvare, hver tråd er ansvarlig for å implementere forskjellige muligheter for skadelig programvare," skrev Nipravsky i et innlegg. Og også nevnt: "Denne skadevare inneholder tre lag med filer, nestet i hverandre, hvor hvert lag er ansvarlig for å utføre det neste. Det siste laget bruker den reflekterende EXE-teknikken".

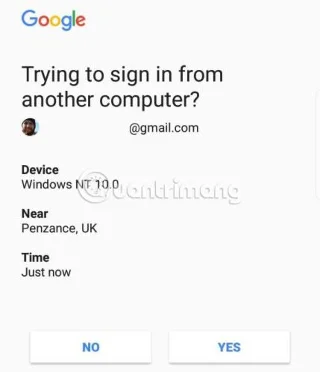

Sammen med anti-analyse og anti-deteksjonsteknikker, kan Mylobot utsette i 14 dager og deretter ta kontakt med sin kommando- og kontrollserver. Når Mylobot oppretter en tilkobling, slår botnettet av Windows Defender og Windows Update , samt lukker noen Windows-brannmurporter.

Mylobot søker etter og dreper andre typer skadelig programvare

En av de interessante og sjeldne funksjonene til denne Mylobot-malwaren er at den har muligheten til å søke etter og ødelegge annen skadelig programvare. I motsetning til annen skadelig programvare, er Mylobot klar til å ødelegge denne typen skadelig programvare hvis den finnes på systemet. Den skanner systemets Application Data-mappe for vanlige skadevarefiler og -mapper. Hvis den finner en spesifikk fil eller prosess, vil Mylobot "drepe" den.

Så hva gjør Mylobot egentlig?

Hovedfunksjonen til Mylobot er å kontrollere systemet, hvorfra angriperen har tilgang til online påloggingsinformasjon, systemfiler osv. Skadenivået avhenger av systemangriperen. Det kan forårsake stor skade, spesielt når det trenger inn i bedriftsmiljøet.

Mylobot er også knyttet til andre botnett som DorkBot, Ramdo og det beryktede Locky-nettverket. Hvis Mylobot fungerer som en "kanal" for botnett og andre typer skadelig programvare, så er dette en virkelig katastrofe.

Hvordan motvirke Mylobot

Den dårlige nyheten er at Mylobot har infisert systemer i mer enn to år. Kommando- og kontrollserveren ble først funnet i november 2015. Mylobot unngikk alle andre forskere og sikkerhetsselskaper i lang tid før de ble oppdaget av Deep Instincts "deep learning" nettverksforskningsverktøy.

Konvensjonelle antivirus- og anti-malware-verktøy kan ikke beskytte mot Mylobot i det minste foreløpig. Nå som en Mylobot-prøve er tilgjengelig, kan mange forskere og sikkerhetsselskaper bruke den til å finne tiltak mot denne skadelige programvaren.

I mellomtiden bør du sjekke listen vår over antivirus- og datasikkerhetsverktøy . Selv om disse verktøyene ikke kan ødelegge Mylobot, kan de stoppe annen skadelig programvare. I tillegg kan du se artikkelen Fjern ondsinnet programvare (skadelig programvare) fullstendig på Windows 10-datamaskiner .

Se mer: