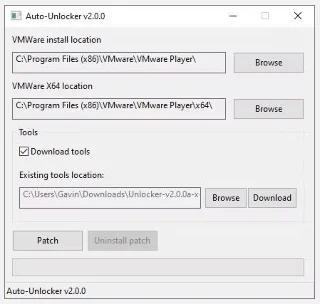

Kako pokrenuti macOS na Windows 10 koristeći VMware Workstation Player

Ako više volite VMware nego VirtualBox, možete stvoriti macOS Monterey virtualni stroj koristeći VMware koji radi točno kao VirtualBox.

Čini se da svako novo izdanje Appleovog operativnog sustava za stolna računala postavlja više ograničenja korisnicima nego prethodna verzija. Zaštita integracije sustava - Zaštita integracije sustava (ili SIP) može biti najveća promjena.

Kada je predstavljen s OS X 10.11 El Capitan, SIP je korisnicima ograničio mogućnost izmjene određenih mapa. Iako su neki osudili Appleovu najnoviju sigurnosnu tehnologiju kao sredstvo za kontrolu korisnika, ispada da je to s dobrim razlogom.

Postoji vrlo malo razloga za onemogućavanje ove značajke. Otkrijmo kroz sljedeći članak.

Što je System Integration Protection (SIP)?

SIP je sigurnosna značajka dizajnirana za zaštitu najosjetljivijih dijelova operativnog sustava. Ukratko, sprječava čak i korisnika s root pristupom (s naredbom sudo) da mijenja određena mjesta na glavnoj particiji. Namijenjen zaštiti korisnika Mac računala, slično prethodnim softverskim ograničenjima koja je uveo Gatekeeper.

Ovo može biti odgovor na sve veći broj prijetnji zlonamjernim softverom. Macovi su sada velika meta zlonamjernog softvera. Nije teško pronaći ransomware , spyware, keyloggere ili običan stari adware koji cilja Appleove platforme.

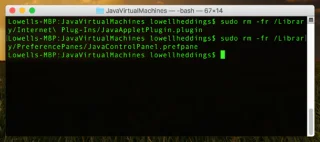

SIP štiti nekoliko ključnih područja pogona na kojem je instaliran operativni sustav, uključujući /System, /bin, /sbin, /usr (ali ne /usr/local). Neke simboličke veze iz /etc, /tmp i /var također su zaštićene, iako ciljni direktoriji nisu. Sigurnosne mjere sprječavaju procese bez dovoljnih privilegija (uključujući administrativne korisnike s root pristupom) da pišu u te direktorije i datoteke pohranjene u njima.

Ova tehnologija također sprječava druge "rizične" aktivnosti. Apple je zabrinut da bi promjene napravljene na ovim dijelovima sustava mogle ugroziti vaš Mac i oštetiti operativni sustav. Zaključavanje root administratorskog pristupa štiti vaš Mac od lokalno i daljinski izvršenih naredbi sudo razine.

Pa zašto korisnici žele onemogućiti ovu značajku?

Kada je značajka prvi put predstavljena, neke aplikacije koje su se oslanjale na izmjenu određenih zaštićenih mapa ili sistemskih datoteka više nisu radile. U pravilu, to su "nametljive" izmjene, koje mijenjaju način rada mnogih ključnih elemenata operativnog sustava i aplikacija prve strane. Također su pogođeni određeni alati za sigurnosno kopiranje i vraćanje te aplikacije koji se posebno obrađuju radom drugih uređaja.

Ako želite koristiti softver čiji rad ovisi o izmjenama, prvo ćete morati onemogućiti SIP. Ne postoji način za stvaranje iznimke za određenu aplikaciju ako toj aplikaciji nedostaju potrebne privilegije. To je dovelo do nagađanja da će promjena utjecati na manje programere koji nemaju sredstava za suradnju s Appleom kako bi osigurali da njihov softver nastavi funkcionirati.

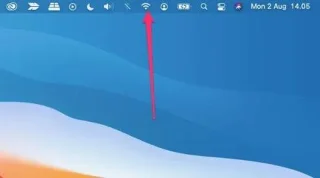

Iako bi to moglo biti točno, mnoge aplikacije koje u početku nisu radile na El Capitanu su ponovno napisane kako bi se prilagodile ovom operativnom sustavu. Barmen je takva aplikacija. Ovo je sredstvo za čišćenje ikona trake izbornika Maca. Izvorni Bartender radi samo s OS X 10.10 i novijim, dok Bartender 2 radi s El Capitanom i novijim. Default Folder X, još jedna aplikacija dizajnirana za poboljšanje dijaloških okvira za otvaranje i spremanje, potpuno je prerađena za El Capitan i novije verzije. Sada radi sasvim savršeno.

Nisu sve aplikacije potpuno ponovno napisane, a neke aplikacije još uvijek moraju onemogućiti SIP da bi funkcionirale. Srećom, to je obično samo privremeno, kao u slučaju Winclonea. Ovo Boot Camp rješenje za kloniranje i sigurnosno kopiranje zahtijeva od korisnika da onemoguće SIP za pisanje u zaštićena područja pogona. Ovu značajku možete kasnije ponovo uključiti.

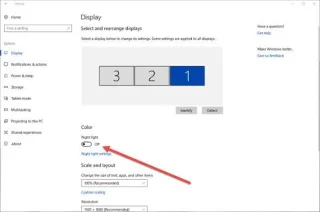

SwitchResX je još jedna aplikacija koja zahtijeva da SIP bude onemogućen. Omogućuje naprednu kontrolu nad vanjskim zaslonima, na temelju specifične rezolucije navedene u zaštićenoj datoteci. Nakon što je monitor konfiguriran, korisnici mogu vratiti SIP sve dok ne budu morali napraviti novu promjenu. Druge aplikacije kao što je XtraFinder (i mnoge druge aplikacije koje mijenjaju izgled i funkcionalnost Findera) zahtijevaju da ova značajka bude omogućena s otklanjanjem pogrešaka pomoću naredbe csrutil enable --without debug.

Zbog ove promjene, neke aplikacije su potpuno zaustavile razvoj. Ostale aplikacije samo privremeno onemogućuju SIP, a zatim ga ponovno omogućuju. Glavna stvar ovdje je da je vrlo neugodno kada aplikacije moraju modificirati sučelje ili ponašanje sustava ili integrirane značajke (kao što su Finder, Spotlight ili dock), prije nego što dođu do potrošača. Uglavnom će poslužiti brzo Google pretraživanje ili brzi pogled na FAQ.

Kako onemogućiti SIP?

Ako odlučite onemogućiti SIP, imajte na umu da je vaš Mac tehnički jednako siguran kao da koristite OS X 10.10 Mavericks. I dalje ćete morati osigurati root pristup za pisanje u određena područja pogona ili zahtijevanje administratorskih prava. Također možete jednostavno ponovno omogućiti SIP ako to odlučite učiniti kasnije.

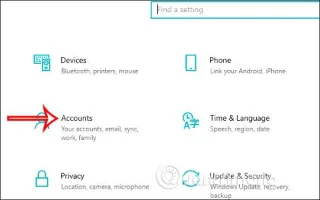

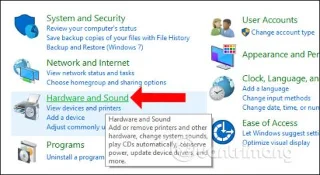

Većina Mac korisnika nikada neće trebati onemogućiti SIP. Osim toga, trebali biste ostaviti ovu značajku uključenom osim ako ne naiđete na prepreke. Ako trebate napraviti promjene u zaštićenoj mapi ili koristiti softver bez privilegija, evo što trebate učiniti da onemogućite SIP:

Gotovo! Ovu značajku možete jednostavno ponovno omogućiti ponovnim pokretanjem u Recovery Mode , pokretanjem Terminala i upisivanjem csrutil clear , zatim pritiskom na Enter .

Jeste li isključili SIP?

Možda ste voljni riskirati i isključiti SIP. Možda ne želite da Apple diktira što možete, a što ne možete promijeniti. Aplikacija može zatražiti isključivanje SIP-a ili ste ljubitelj podešavanja sustava. Ako ste isključili ovu značajku, voljeli bismo znati zašto.

Malo je razloga za isključivanje ove značajke osim ako je to apsolutno neophodno. Zapamtite, ponovna instalacija macOS-a vjerojatno će ponovno omogućiti ovu značajku. Također je vjerojatno da će Apple nastaviti uvoditi sigurnosne značajke i kontrole dopuštenja sa svakim novim izdanjem macOS-a.

Vidi više:

Ako više volite VMware nego VirtualBox, možete stvoriti macOS Monterey virtualni stroj koristeći VMware koji radi točno kao VirtualBox.

Ovaj će vas članak voditi kroz jednostavne korake koje trebate izvesti da biste izbrisali (zaboravili) prethodno povezanu WiFi mrežu na vašem Macu.

Postavljanje lozinke na računalu je najjednostavniji način da zaštitite svoje računalo od neovlaštenog pristupa ili upada u računalo radi pristupa vašim dokumentima ili osobnim podacima.

Nedavno se Java suočava s velikim sigurnosnim problemima, a ovaj alat ima mnogo ranjivosti. Hakeri mogu ukrasti važne informacije. Stoga, kako biste osigurali sigurnost i sigurnost informacija, trebali biste ukloniti Javu iz web preglednika vašeg računala.

Trebate čitati Mac disk na Windowsima? Današnji članak će vam reći sve što trebate znati kako bi vaš Mac disk radio na Windowsima.

DPI (dots per inch) je jedinica za mjerenje osjetljivosti računalnog miša. Što je veći DPI, to se kursor na ekranu može duže pomicati po ekranu svaki put kada se miš pomakne.

Tips.BlogCafeIT će vas uputiti kako instalirati Windows 10 na MacBook Pro (verzija 2016. i novije).

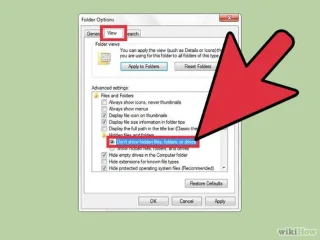

Skrivanje ili skrivanje mape ili datoteke na vašem računalu djelomično osigurava sigurnost i zaštitu informacija sadržanih u toj mapi ili datoteci od drugih.

Neki istraživači vjeruju da je svjetlost koju emitiraju računala uzrok nedostatka sna i nemirnog sna mnogih ljudi. Srećom, postoji rješenje - značajka ograničenja plavog svjetla na PC-u i Macu - koje će vam pomoći da se riješite ovog problema nedostatka sna.

Ako vaše računalo, Mac ili Android, iOS uređaji ne mogu gledati videozapise na Youtubeu, ili ne mogu učitati videozapise, ili se videozapisi ne reproduciraju,... tada možete primijeniti neka od rješenja u nastavku da biste ispravili grešku. .