Telnet е протокол за команден ред, използван за дистанционно управление на различни устройства като сървъри, компютри, рутери, комутатори, камери, защитни стени. Telnet е протокол, който осигурява прости отдалечени връзки. Telnet отговаря за изпращането на команди или данни към отдалечена мрежова връзка. Това прави този протокол много популярен в ИТ системите. Telnet често идва след SSH за дистанционно управление на системата с помощта на командния ред.

Какво е Telnet? За какво се използва Telnet?

История на Telnet

Протоколът Telnet е създаден с помощта на компютърни мрежи. Компютърните мрежи правят компютрите достъпни за дистанционно управление и използване. Telnet е създаден като отдалечен протокол за управление на интерфейса на командния ред. Telnet е използван за първи път през 1969 г. и е проектиран като прост TCP/IP протокол .

Структура

Telnet има обща клиентска и сървърна структура. Сървърната страна ще предостави Telnet услуга за свързване от клиентски Telnet приложения. Страната на Telnet сървъра обикновено слуша TCP порт 23, за да приеме Telnet връзки. Но този порт може да бъде променен от съображения за сигурност или други. Следователно Telnet клиентът трябва ясно да идентифицира Telnet порта.

Характеристики на Telnet

Telnet е прост протокол, така че има много малко функции. Протоколът Telnet предоставя следните функции за дистанционно управление на системата.

- просто

- Показва информация за връзката

- Бърз

- Без сигурност

устройство

Както беше казано по-рано, Telnet е много популярен протокол, което означава, че се използва от голямо разнообразие от устройства в широк диапазон. По-долу е даден списък с устройства, които използват Telnet за дистанционно управление.

Инсталирайте за Linux

Както беше посочено по-рано, структурата на Telnet се състои от сървър и клиент. Telnet сървърът и клиентът могат да бъдат инсталирани във всички Linux дистрибуции като Ubuntu , Debian, Fedora, CentOS, RedHat, Mint и др.

$ sudo apt install telnet

Инсталирайте за Windows

Сървърите и клиентите на Telnet могат да бъдат инсталирани в сървъри или клиенти на Windows по различни начини. Telnet клиент и сървър са предварително инсталирани в Windows. Алтернативата е да инсталирате приложения на трети страни като MoboTerm и др.

Telnet ниво на сигурност

Проблемът със сигурността на Telnet е най-голямото предизвикателство на този протокол. Протоколът Telnet е некриптиран, което го прави лесна мишена за атаки тип "човек по средата" . Telnet трафикът може да бъде изложен по всяко време. Telnet също така предоставя само удостоверяване, базирано на парола. Както беше посочено по-рано, паролите, предавани по мрежата, могат да бъдат откраднати от нападатели. Удостоверяването, базирано на парола, е по-малко сигурно от удостоверяването, базирано на сертификат или ключ.

Telnet криптиране с помощта на Telnet/s

По подразбиране протоколът Telnet не криптира своя трафик. Ако искате да шифровате трафика си, можете да използвате Telnet/s. Всъщност ще бъдат създадени няколко TLS/SSL тунела и telnet трафикът се предава през този TLS/SSL тунел. Следователно Telnet/s не се използва широко.

Telnet алтернатива

Има различни алтернативи за Telnet. SSH е популярна и по-добра алтернатива на протокола Telnet.

- SSH осигурява по-добра сигурност чрез криптиране на трафика и осигуряване на по-сигурно удостоверяване. SSH също има много допълнителни функции като пренасочване на X desktop, пренасочване на портове и т.н.

- RDP не е отдалечен протокол от командния ред, а е базиран на GUI. RDP изисква по-голяма честотна лента на мрежата, но осигурява пълно изживяване на работния плот.

- VNC е алтернатива с отворен код, подобна на протокола RDP. VNC осигурява отдалечен работен плот, но в повечето случаи е по-бавен от RDP.

- SNMP е предназначен за дистанционно управление на неинтерактивни команди. Но SNMP се използва главно за наблюдение на отдалечени системи и не е пълна замяна на протокола Telnet.

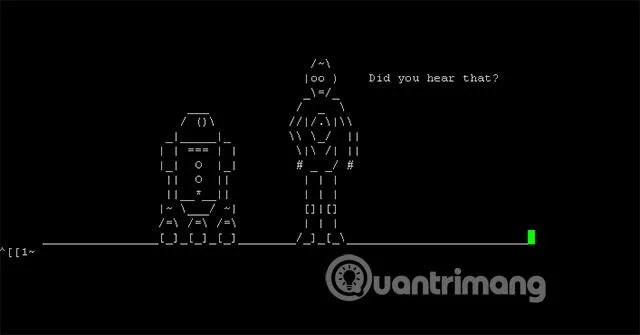

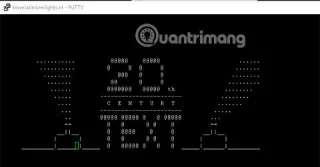

Забавлявайте се с Telnet

Има редица Telnet услуги в Интернет, които предоставят ASCII или asciinema-базирани видеоклипове. Тази услуга пуска кратко видео по протокола Telnet. Можете да получите достъп до този филм от towel.blinkenlights.nl , както следва:

$ telnet towel.blinkenlights.nl

Да се забавляваме!

![Научете за протокола Telnet Научете за протокола Telnet]()