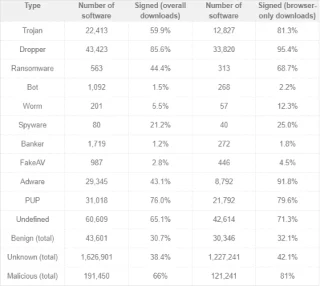

През 2017 г. изследователите по сигурността откриха около 23 000 проби от злонамерен софтуер всеки ден, което е около 795 броя злонамерен софтуер, произведени на всеки час. Звучи ужасно, но всъщност по-голямата част от тези проби са вариации на съществуващ зловреден софтуер, той просто използва различен код, за да създаде „нов“ подпис. Наскоро обаче се появи нов, много сложен зловреден софтуер, наречен Mylobot.

Какво е Mylobot?

Mylobot е злонамерен софтуер за ботнет , който съдържа голям брой злонамерени намерения. Том Ниправски, изследовател по сигурността за Deep Instinct, беше първият, който откри този зловреден софтуер.

Този злонамерен софтуер съчетава серия от сложни техники за заразяване и обфускиране в един мощен пакет. Ето техниките, използвани в Mylobot:

- Техника за антивиртуална машина (VM) : Този зловреден софтуер изследва компютърната среда за признаци на използване на виртуална машина . Ако се установи някаква индикация, че потребителят използва виртуална машина, тя няма да се стартира.

- Техники против пясъчна среда : Много подобни на техниките за анти-виртуална машина.

Вижте повече: 7 най-добри Sandbox приложения за Windows 10

- Техники за отстраняване на грешки : Не позволявайте на изследователите по сигурността да работят ефективно върху образец на зловреден софтуер, като променят поведението на определена програма за отстраняване на грешки.

- Обвийте вътрешността с криптиран файл с ресурси : Защитете вътрешния код на злонамерения софтуер с криптиране.

- Техника на атака с инжектиране на код : Mylobot изпълнява персонализиран код, за да атакува системата, като заразява процеси с този код за достъп и прекъсване на редовните операции.

- Празен манипулатор : Нападателят създава нов процес в суспендирано състояние, след което го заменя със скрит процес.

- Reflective EXE техника : Стартирайте EXE файлове от паметта, вместо от устройството.

- Механизъм на забавяне : Зловреден софтуер забавя 14 дни преди да се свърже със сървъра за управление и управление.

Mylobot изпълнява различни техники, за да остане скрит.

Анти-sandbox, anti-debug и анти-виртуални машинни техники се опитват да предотвратят откриването на злонамерен софтуер по време на сканиране със софтуер против злонамерен софтуер , както и да попречат на изследователите по сигурността да изолират злонамерен софтуер на машина. виртуална или пясъчна среда за анализ и изследване .

Mylobot използва Reflective EXE, за да го направи още по-труден за откриване, тъй като не работи директно на устройството, така че не може да бъде анализиран от антивирусен или антизловреден софтуер.

„Структурата на неговия код е много сложна, това е многонишков злонамерен софтуер, всяка нишка е отговорна за внедряването на различни възможности на зловредния софтуер“, пише Ниправски в публикация. И също така се споменава: „Този злонамерен софтуер съдържа три слоя файлове, вложени един в друг, където всеки слой отговаря за изпълнението на следващия. Последният слой използва техниката Reflective EXE".

Заедно с техниките за анти-анализ и анти-откриване, Mylobot може да забави за 14 дни, след което да се свърже със своя команден и контролен сървър. Когато Mylobot установи връзка, ботнетът изключва Windows Defender и Windows Update , както и затваря някои портове на защитната стена на Windows.

Mylobot търси и убива други видове зловреден софтуер

Една от интересните и редки характеристики на този зловреден софтуер Mylobot е, че има способността да търси и унищожава друг зловреден софтуер. За разлика от друг злонамерен софтуер, Mylobot е готов да унищожи тези типове злонамерен софтуер, ако присъства в системата. Той сканира папката Application Data на системата за често срещани файлове и папки със зловреден софтуер. Ако открие конкретен файл или процес, Mylobot ще го „убие“.

И така, какво точно прави Mylobot?

Основната функция на Mylobot е да контролира системата, от която нападателят има достъп до онлайн информация за влизане, системни файлове и т.н. Нивото на щетите зависи от нападателя на системата. Може да причини големи щети, особено когато проникне в корпоративната среда.

Mylobot е свързан и с други ботнети като DorkBot, Ramdo и скандалната мрежа Locky. Ако Mylobot действа като „проводник“ за ботнет мрежи и други видове зловреден софтуер, тогава това е истинска катастрофа.

Как да се противопоставим на Mylobot

Лошата новина е, че Mylobot заразява системи повече от две години. Неговият команден и контролен сървър беше открит за първи път през ноември 2015 г. Mylobot убягваше на всички други изследователи и компании за сигурност дълго време, преди да бъде открит от инструмента за мрежови изследвания за „задълбочено обучение“ на Deep Instinct.

Конвенционалните антивирусни и анти-зловреден софтуер инструменти не могат да защитят срещу Mylobot поне за момента. Сега, когато е налична проба на Mylobot, много изследователи и компании за сигурност могат да я използват, за да намерят мерки срещу този зловреден софтуер.

Междувременно трябва да разгледате нашия списък с антивирусни инструменти и инструменти за компютърна сигурност . Въпреки че тези инструменти не могат да унищожат Mylobot, те могат да спрат друг зловреден софтуер. Освен това можете да се обърнете към статията Напълно премахване на злонамерен софтуер (зловреден софтуер) на компютри с Windows 10 .

Виж повече: