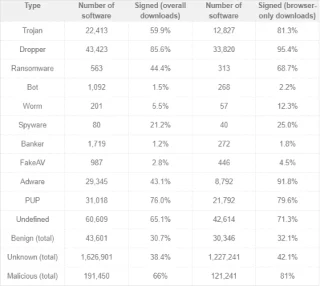

V roku 2017 odhalili bezpečnostní výskumníci asi 23 000 vzoriek malvéru každý deň, čo je asi 795 kusov malvéru vyprodukovaného každú hodinu. Znie to hrozne, ale v skutočnosti väčšina týchto vzoriek sú variácie existujúceho malvéru, len používa iný kód na vytvorenie „nového“ podpisu. Nedávno sa však objavil nový, veľmi sofistikovaný malvér s názvom Mylobot.

Čo je Mylobot?

Mylobot je malvér botnetu , ktorý obsahuje veľké množstvo škodlivých úmyslov. Tom Nipravsky, bezpečnostný výskumník pre Deep Instinct, bol prvým, kto objavil tento malvér.

Tento malvér kombinuje sériu komplexných techník infekcie a zahmlievania v jednom výkonnom balíku. Tu sú techniky používané v Mylobot:

- Technika anti-virtuálneho počítača (VM) : Tento malvér skúma počítačové prostredie, či neobsahuje známky používania virtuálneho počítača . Ak sa zistí akýkoľvek náznak, že používateľ používa virtuálny stroj, nespustí sa.

- Techniky anti-sandbox : Veľmi podobné technikám anti-virtuálnych strojov.

Pozrite si viac: 7 najlepších aplikácií Sandbox pre Windows 10

- Techniky proti ladeniu : Zabráňte bezpečnostným výskumníkom efektívne pracovať na vzorke malvéru zmenou správania určitého programu na ladenie.

- Zabaľte interné prvky zašifrovaným zdrojovým súborom : Chráňte interný kód malvéru pomocou šifrovania.

- Technika útoku vstrekovaním kódu : Mylobot spúšťa vlastný kód na útok na systém, pričom týmto kódom infikuje procesy, aby získal prístup a narušil pravidelné operácie.

- Prázdna rukoväť : Útočník vytvorí nový proces v pozastavenom stave a potom ho nahradí skrytým procesom.

- Reflexná technika EXE : Súbory EXE spúšťajte z pamäte namiesto na disku.

- Mechanizmus oneskorenia : Malvér oneskorí 14 dní pred pripojením k príkazovému a riadiacemu serveru.

Mylobot vykonáva rôzne techniky, aby zostal skrytý.

Techniky anti-sandbox, anti-debug a anti-virtual machine sa pokúšajú zabrániť detekcii malvéru počas skenovania pomocou antimalvérového softvéru , ako aj zabrániť bezpečnostným výskumníkom izolovať malvér na počítači. virtuálne alebo karanténové prostredie na analýzu a výskum .

Mylobot používa Reflective EXE, aby bolo ešte ťažšie ho odhaliť, pretože nefunguje priamo na disku, takže ho nemožno analyzovať antivírusovým alebo antimalwarovým softvérom.

„Jeho štruktúra kódu je veľmi zložitá, ide o viacvláknový malvér, každé vlákno je zodpovedné za implementáciu rôznych schopností malvéru,“ napísal Nipravsky v príspevku. A tiež spomenul: „Tento malvér obsahuje tri vrstvy súborov vnorených do seba, pričom každá vrstva je zodpovedná za spustenie ďalšej. Finálna vrstva využíva techniku Reflective EXE“.

Spolu s antianalytickými a antidetekčnými technikami môže Mylobot odložiť 14 dní a potom nadviazať kontakt so svojím riadiacim a riadiacim serverom. Keď sa Mylobot pripojí, botnet vypne programy Windows Defender a Windows Update a zatvorí aj niektoré porty brány Windows Firewall.

Mylobot vyhľadáva a zabíja iné typy malvéru

Jednou zo zaujímavých a zriedkavých funkcií tohto malvéru Mylobot je, že má schopnosť vyhľadávať a ničiť iný malvér. Na rozdiel od iného malvéru je Mylobot pripravený zničiť tieto typy malvéru, ak sa v systéme nachádzajú. Skenuje systémový priečinok Application Data, či neobsahuje bežné súbory a priečinky škodlivého softvéru. Ak nájde nejaký konkrétny súbor alebo proces, Mylobot ho „zabije“.

Čo presne teda Mylobot robí?

Hlavnou funkciou Mylobotu je ovládanie systému, z ktorého má útočník prístup k online prihlasovacím informáciám, systémovým súborom atď. Úroveň poškodenia závisí od systémového útočníka. Veľké škody môže spôsobiť najmä pri prenikaní do firemného prostredia.

Mylobot je tiež prepojený s ďalšími botnetmi, ako sú DorkBot, Ramdo a neslávne známa sieť Locky. Ak Mylobot funguje ako „spojovací kanál“ pre botnety a iné typy malvéru, je to skutočná katastrofa.

Ako čeliť Mylobotovi

Zlou správou je, že Mylobot infikuje systémy už viac ako dva roky. Jeho príkazový a riadiaci server bol prvýkrát nájdený v novembri 2015. Mylobot dlho unikal všetkým ostatným výskumníkom a bezpečnostným spoločnostiam, kým ho objavil sieťový výskumný nástroj Deep Instinct „deep learning“.

Bežné antivírusové a antimalvérové nástroje nedokážu ochrániť pred Mylobotom aspoň v súčasnosti. Teraz, keď je k dispozícii vzorka Mylobot, mnoho výskumníkov a bezpečnostných spoločností ju môže použiť na nájdenie opatrení proti tomuto malvéru.

Medzitým by ste si mali pozrieť náš zoznam antivírusových nástrojov a nástrojov na zabezpečenie počítača . Hoci tieto nástroje nedokážu zničiť Mylobot, dokážu zastaviť ďalší malvér. Okrem toho si môžete prečítať článok Úplné odstránenie škodlivého softvéru (malvéru) z počítačov so systémom Windows 10 .

Pozrieť viac: