Koodiallekirjoitus on tapa käyttää sertifikaattipohjaista digitaalista allekirjoitusta ohjelmistolle, jotta käyttöjärjestelmä ja käyttäjät voivat määrittää sen turvallisuuden. Vain oikea ohjelmisto voi käyttää vastaavaa digitaalista allekirjoitustaan.

Käyttäjät voivat ladata ja asentaa ohjelmistoja turvallisesti, ja kehittäjät suojaavat tuotteidensa mainetta koodiallekirjoituksella. Hakkerit ja haittaohjelmien jakelijat käyttävät kuitenkin juuri tätä järjestelmää saadakseen haitallisen koodin virustorjuntaohjelmistojen ja muiden suojausohjelmien kautta . Mikä on koodiallekirjoitettu haittaohjelma ja miten se toimii?

Mikä on Code Signed -haittaohjelma?

Kun ohjelmisto on digitaalisesti allekirjoitettu, se tarkoittaa, että sillä on virallinen digitaalinen allekirjoitus. Varmenteen myöntäjä myöntää ohjelmistolle varmenteen varmistaakseen, että ohjelmisto on laillinen ja turvallinen käyttää.

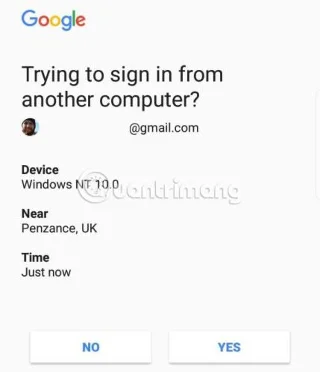

Käyttäjien ei tarvitse huolehtia, koska käyttöjärjestelmä tarkistaa varmenteen ja varmistaa digitaalisen allekirjoituksen. Esimerkiksi Windows käyttää varmenneketjua, joka sisältää kaikki tarvittavat sertifikaatit varmistaakseen ohjelmiston aitouden.

Varmenneketju sisältää kaikki tarvittavat varmenteet loppuvarmenteen tunnistaman kokonaisuuden varmentamiseen. Itse asiassa se koostuu päätevarmenteesta, CA-välivarmenteesta ja CA-juurivarmenteesta, johon kaikki ketjun osapuolet luottavat. Jokainen CA-välivarmenne ketjussa sisältää varmenteen, jonka CA on myöntänyt yhden tason yläpuolella. Päävarmentaja myöntää varmenteet itselleen.

Kun järjestelmä on valmis, voit luottaa ohjelmistoon, koodin allekirjoitusjärjestelmään ja CA:han. Haittaohjelmat ovat haittaohjelmia, epäluotettavia eikä niillä ole pääsyä varmenteen myöntäjälle tai koodin allekirjoitukseen.

Hakkerit varastavat varmenteita varmenteen myöntäjiltä

Virustorjuntaohjelmisto tietää haittaohjelmien olevan haitallisia, koska ne vaikuttavat kielteisesti järjestelmääsi. Se laukaisee varoituksia, käyttäjät ilmoittavat ongelmista ja virustorjuntaohjelmistot voivat luoda haittaohjelmaallekirjoituksia suojatakseen muita samaa virustentorjuntamoottoria käyttäviä tietokoneita.

Jos haittaohjelmien tekijät voisivat kuitenkin allekirjoittaa haittaohjelmat virallisilla digitaalisilla allekirjoituksilla, yllä olevaa prosessia ei tapahtuisi. Sen sijaan koodin laulamat haittaohjelmat voivat päästä järjestelmään virallista reittiä pitkin, koska virustorjuntaohjelmistosi ja käyttöjärjestelmäsi eivät havaitse mitään vaarallista.

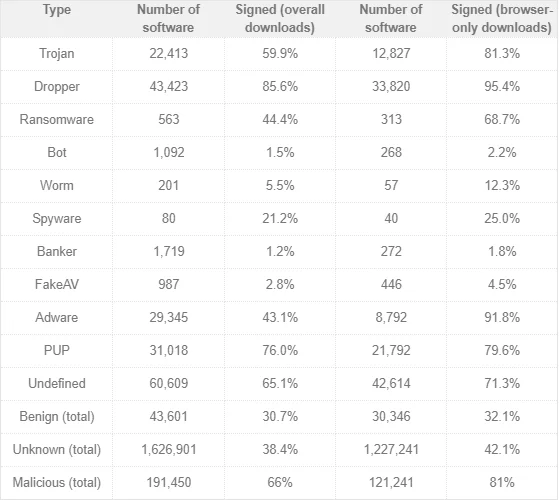

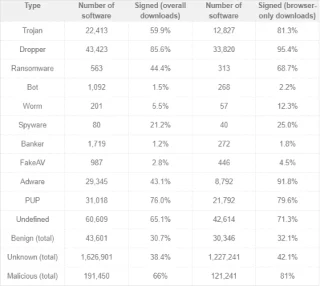

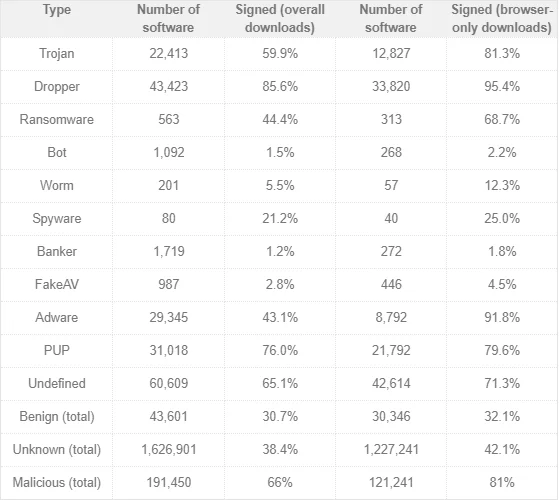

Trend Micron tutkimuksen mukaan koko haittaohjelmamarkkina on keskittynyt tukemaan Code-allekirjoitettujen haittaohjelmien kehitystä ja jakelua. Haittaohjelmien operaattorit voivat käyttää kelvollisia varmenteita, joita käytetään haitallisen koodin allekirjoittamiseen. Alla oleva taulukko näyttää haittaohjelmien määrän, jotka ovat käyttäneet koodin allekirjoitusta virustorjuntaohjelmiston kiertämiseen huhtikuusta 2018 lähtien.

Trend Micron tutkimus osoittaa myös, että noin 66 prosentilla haittaohjelmista on digitaalisia allekirjoituksia. Lisäksi on tiettyjä haittaohjelmia, joilla on useita versioita digitaalisista allekirjoituksista, kuten troijalaiset , droppers ja lunnasohjelmat .

Mistä koodiallekirjoituksen digitaalinen sertifikaatti tulee?

Haittaohjelmien jakelijoilla ja kehittäjillä on kaksi tapaa luoda koodiallekirjoitettuja haittaohjelmia. He varastavat varmenteita varmenteen myöntäjältä joko suoraan tai hankkimalla laillisen organisaation tai esiintymällä laillisena organisaationa ja pyytämällä varmennetta varmentajalta.

Kuten näet, CA ei ole ainoa paikka, johon hakkerit kohdistavat. Jakelijat, joilla on pääsy laillisiin sertifikaatteihin, voivat myydä luotettavia digitaalisesti allekirjoitettuja varmenteita haittaohjelmien kehittäjille ja jakelijoille.

Tietoturvatutkimusryhmä Masarykin yliopistosta Tšekin tasavallasta ja Marylandin kyberturvallisuuskeskuksesta löysi neljä organisaatiota, jotka myyvät Microsoft Authenticode -varmenteita nimettömille ostajille. Kun haittaohjelmien kehittäjällä on Microsoft Authenticode -sertifikaatti, hän voi allekirjoittaa mahdolliset haittaohjelmat koodiallekirjoituksen ja sertifikaattipohjaisen suojauksen avulla.

Joissakin muissa tapauksissa hakkerit tunkeutuvat sertifikaattien varastamisen sijaan ohjelmiston rakennuspalvelimelle. Kun uusi ohjelmistoversio julkaistaan, sillä on laillinen sertifikaatti, hakkerit hyödyntävät tätä prosessia lisätäkseen haitallista koodia.

Esimerkki koodilla allekirjoitetuista haittaohjelmista

Joten miltä koodiallekirjoitetut haittaohjelmat näyttävät? Alla on kolme esimerkkiä tämäntyyppisistä haittaohjelmista.

- Stuxnet-haittaohjelma : Tämä haittaohjelma tuhosi Iranin ydinohjelman käyttämällä kahta varastettua sertifikaattia ja neljää nollapäivän haavoittuvuutta. Nämä todistukset varastettiin kahdelta yhtiöltä JMicron ja Realtek. Stuxnet käytti varastettuja varmenteita välttääkseen Windowsin uuden käyttöönoton vaatimuksen, jonka mukaan kaikki ajurit vaativat varmentamisen.

- Asus-palvelinmurto: Kesä-marraskuussa 2018 hakkerit tunkeutuivat Asus-palvelimeen, jota yritykset käyttävät ohjelmistopäivitysten välittämiseen käyttäjille. Kaspersky Labin tutkimus osoittaa, että noin 500 tuhatta Windows-laitetta sai tämän haitallisen päivityksen ennen kuin se havaittiin. Varastamatta varmenteita, nämä hakkerit allekirjoittavat lailliset Asus-digitaaliset sertifikaatit haittaohjelmilleen ennen kuin ohjelmistopalvelin jakaa järjestelmäpäivityksiä.

- Flame-haittaohjelmat: Lähi-idän maihin kohdistettu Flame-moduulin haittaohjelmaversio, joka käyttää vilpillisesti allekirjoitettuja varmenteita havaitsemisen välttämiseksi. Flame-kehittäjät käyttivät heikkoa salausalgoritmia väärentääkseen koodin allekirjoituksen digitaalisia sertifikaatteja, mikä sai vaikutelman siltä, että Microsoft olisi allekirjoittanut ne. Toisin kuin Stuxnet, jonka oli tarkoitus olla tuhoisa, Flame on vakoilutyökalu, joka etsii PDF-tiedostoja, AutoCAD-tiedostoja, tekstitiedostoja ja muun tyyppisiä tärkeitä teollisia asiakirjoja.

Kuinka välttää koodiallekirjoitetut haittaohjelmat?

Tämäntyyppiset haittaohjelmat käyttävät koodin allekirjoitusta estääkseen virustorjuntaohjelmistojen ja -järjestelmien havaitsemisen, joten koodiallekirjoitetuilta haittaohjelmilta suojaaminen on erittäin vaikeaa. Virustentorjuntaohjelmistojen ja -järjestelmien päivittäminen on aina välttämätöntä, vältä tuntemattomien linkkien napsauttamista ja tarkista huolellisesti , mistä linkki tulee, ennen kuin seuraat sitä. Katso artikkeli Haittaohjelmien aiheuttamat riskit ja niiden välttäminen .